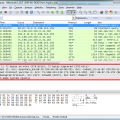

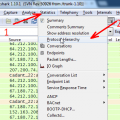

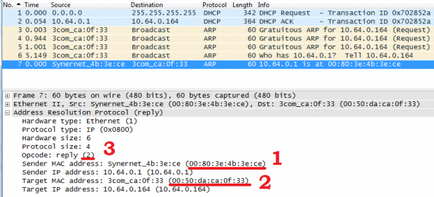

Прийшла пора нам розібратися, як виглядає ARP-трафік під мікроскопом, ім'я якому Wireshark. Будучи пакетним сніффером і фільтром, Шарк надає величезні можливості для вивчення мережевих протоколів і всього, що відбувається "по ту сторону". Потроху ми і ліквідуємо білі плями і починаємо краще розбиратися в мережах.

Незважаючи на те, що Wireshark можна використовувати в різних цілях, не завжди благочестивих, ми будемо закривати очі на "темну" сторону, використовуючи цей інструмент тільки в освітніх цілях.

Трохи розповім про те, для чого призначений цей протокол.

відповідь: обжимка (патч-панель)

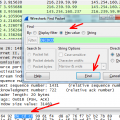

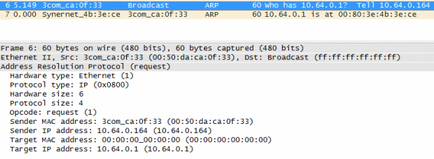

Who has

Дуже поширена, до речі, атака виду MITM (Man in the Middle), коли комп'ютер зловмисника відповідає замість цільового комп'ютера (раніше його) і обмін між двома вузлами відбувається через посередника, що прослуховує весь трафік. Реалізацію такої атаки я демонстрував в ранній статті ARP-Spoofing.

Вам так само сподобається: