Олексій Комолов (С.-Петернбург)

Якщо Windows не може знайти файл csrcs.exe

Уявіть собі, що під час завантаження операційної системи Windows XP у вас вискочить вікно з повідомленням про помилку такого змісту:

Windows не вдалося знайти 'csrcs.exe'. Перевірте, що ім'я було введено правильно, і спробуйте ще раз. Щоб виконати пошук файлу, натисніть кнопку «Пуск», а потім виберіть команду «Знайти».

Таке повідомлення може вискочити внаслідок зараження вашого комп'ютера троянським вірусом Trojan-Downloader.Win32.AutoIt.fn, який також відомий під ім'ям Win32.HLLW.Autoruner.2815 (цифри в кінці можуть відрізнятися). Однак найчастіше називають ім'ям свого виконуваного тіла, яке лежить в папці C:> Windows> System - csrcs.exe.

Даний троянець порушує працездатність комп'ютера і написаний у вигляді додатку Windows (PE EXE-файл). Після зараження комп'ютера, вірус прагне поширитися через локальну мережу, намагаючись розмножити себе за всіма доступними мережевих ресурсів, що робить його особливо небезпечним для великих організацій з великими локальними мережами.

Троянець, записуючи себе в папку з повним доступом мережевого комп'ютера, часто створює файли з "нульовим" розміром і з ім'ям khq або khs.

Вірус успішно лікується Антивірусом Касперського і Dr Web, але після лікування вірусу і при подальшій перезавантаженні системи якраз і вискакує описане вище повідомлення про неможливість запустити csrcs.exe. Таке буває в тому випадку, якщо антивірус засік троянця занадто пізно з моменту зараження комп'ютера і вірус встиг ґрунтовно "окопатися в системі".

Мимовільне завершення сеансу при вході в Windows

Уявіть собі таку ситуацію: у вас встановлена ОС Windows з кількома користувачами. І ось в один день ви підхоплюєте вірус-банер, який блокує вашу систему. Після успішного лікування комп'ютера ви перезавантажуєте комп'ютер, в процесі завантаження з'являється вікно вибору користувачів, ви вибираєте потрібного вам, і ... сеанс зв'язку автоматично завершується, знову повертаючись до вікна вибору користувачів. Те ж саме відбувається і при спробі увійти в систему під будь-яким іншим зареєстрованим користувачем.

Виникає одне з двох одвічних питань: "Що робити?". Нижче я опишу вам спосіб відновлення працездатності Windows.

Вам знадобиться будь-LiveCD, бажано з комплектом ERD Commander.

Вставте LiveCD в привід дисків, перезавантажитеся і увійдіть в BIOS, де вам необхідно виставити завантаження з CD і знову перезавантажитися тепер ваш комп'ютер запуститься з диска.

Тепер приступимо до відновлення системи.

Спочатку необхідно відключити відновлення системи, щоб після запуску ПК на ньому не зміг відновитися і віддалений вірус. Для цього необхідно видалити весь вміст папки C:> System Volume Information.

Тепер ідіть в C:> WINDOWS> system32> dllcache, знайдіть там файли userinit.exe і explorer.exe і видаліть їх. В принципі ви можете повністю очистити цю папку - ні чого страшного не станеться, так як в цій папці ОС Windows зберігає копії системних файлів на випадок збою системи.

Потім перевірте в С:> WINDOWS> system32 наявність файлів: winlogon.exe, userinit.exe і logonui.exe. А так же наявність в C:> WINDOWS файлу explorer.exe. Якщо у вас буде можливість, то постарайтеся скопіювати ці файли з іншого, не зараженого, комп'ютера і замінити ними існуючі. Просто досить часто буває, що віруси підміняють собою ці файли, тому їх потрібно замінити.

З LiveCD дістатися до реєстру комп'ютера з звалилася системою не так просто. Тут є два виходи:

Про це детальніше нижче.

Сподіваюся, що на вашому LiveCD знайдуться програми з комплекту ERD Commander для редагування реєстру. На будь-якому диску їх можна знайти зазвичай тут:

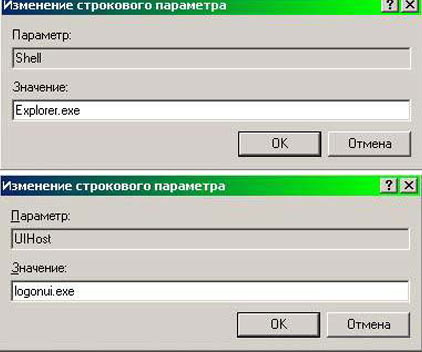

У реєстрі йдіть в гілку HKEY_LOCAL_MACHINE> SOFTWARE> Microsoft> Windows NT> CurrentVersion> Winlogon

У правій частині вікна реєстру шукайте параметри:

Shell - двічі клацніть лівою кнопкою миші - відкриється вікно з цифровим значенням даного параметра - воно повинно бути - Explorer.exe. Якщо воно інше - то поміняйте його на це.

UIHost - значення даного параметра має бути logonui.exe (при необхідності - поміняйте ваше на це).

Userinit - значення даного параметра має бути C: WINDOWSSYSTEM32Userinit.exe,

(В кінці обов'язково повинна бути кома), при необхідності - поміняйте ваше на це).