Простий приклад налаштування Remote-VPN на Cisco ASA і клієнт під Mac OS Snow Leopard.

Сьогодні я коротко розгляну про те, як налаштувати Cisco ASA для remote-vpn використовуючи ASDM. Так само розгляну настройку клієнтської машини для настройки VPN використовуючи Cisco VPN Client.

Наша Cisco ASA в простому випадку використовує два інтерфейси: inside (інтерфейс, що дивиться в бік локальної мережі) і outside (інтерфейс дивиться в бік мережі Internet).

Отже, як я вже зазначив, використовувати будемо ASDM.

Налаштовувати будемо IPSec VPN використовуючи wizzard.

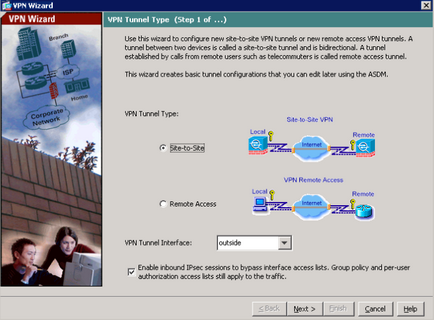

В меню Wizzards вибираємо IPSec VPN wizzard ..., тим самим запускається покрокова інструкція по створенню налаштувань для VPN.

Вибираємо необхідний нам тип VPN'а, в нашому випадку це Remote-VPN (будемо використовувати з'єднання для мобільного співробітника). VPN tunnel interface (тут вибираємо той інтерфейс до якого ми будемо подкючаться. Т.к ми плануємо підключатися з Internet, отже і інтефейс вибираємо - outside).

Ставимо галочку: Enable inbound IPsec ....

Йдемо далі (тиснемо Next).

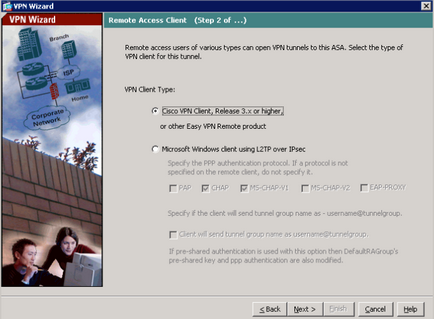

Далі нам пропонують вибрати тип VPN клієнта. Оскільки ми плануємо використовувати Cisco VPN Client, то відповідно вибираємо необхідне, і йдемо далі.

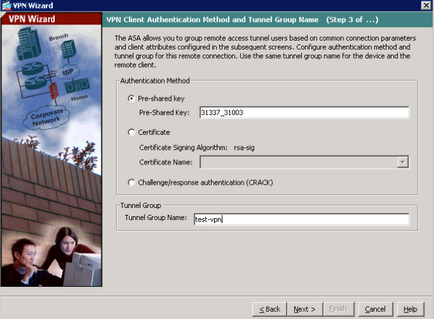

Далі нам необхідно вибрати метод аутентифікації. Можна використовувати pre-shared key, сертифікати, і challenge / response.

Ми будемо використовувати pre-shared key, тому вводимо ключ, який нам захочеться. Для прикладу, 31337_31003. (Він нам знадобиться, коли будемо налаштовувати клієнтську машину).

Так само тут нам необхідно вказати ім'я тунельної групи. Наприклад test-vpn. (Так само знадобиться при настройки клієнта). Переходимо далі.

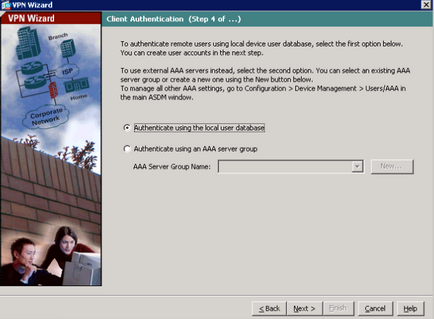

Тепер нам необхідно вибрати, де знаходяться наші користувачі, у нас два варіанти:

1. локально на cisco asa

2. на сервері AAA

Будемо використовувати перший варіант. (Тиснемо Next).

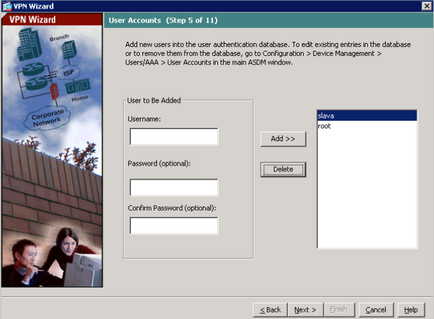

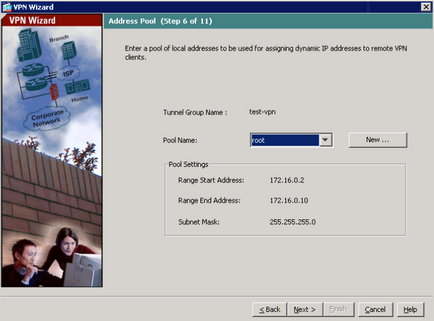

Тепер нам потрібно додати користувача, який буде використовуватися для vpn-підключення. Заповнюємо три поля, натискаємо Add. Тиснемо Next.

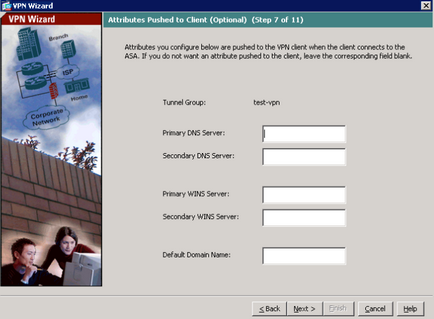

Тепер нам необхідно ввести додаткові дані для клієнта, такі як DNS сервера, Wins сервера, і доменне ім'я за замовчуванням. Вводимо Вам необхідні і переходимо далі.

Тепер потрібно налаштувати IKE Policy (для побудова IPSec тунелю).

Залишимо все за замовчуванням (кому необхідно - підстроюємо під себе), переходимо далі.

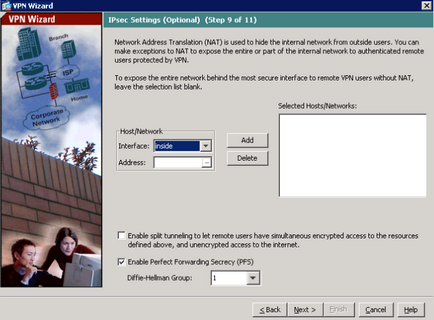

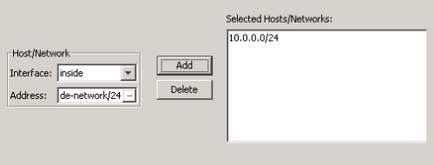

Ставимо галочку. Enable split tunneling ... - тому що робиться це для того, щоб пакети, які прямували на виділені нами мережі (в попередньому пункті) йшли через IPSec тунель (тобто шифрувалися), а решта (нарпімер локальна мережа у клієнта, доступ в інтернет), ходило без шифрування.

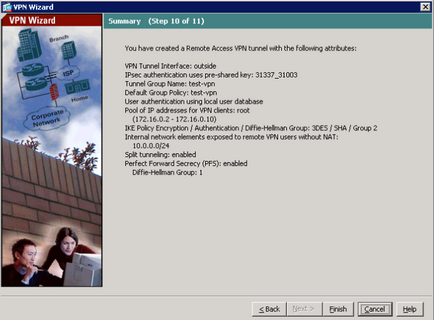

Після тиснемо Next. Перед нами ми бачимо основні настройки які ми зробили. Перевіряємо, якщо все правильно, тиснемо Finish.

Так само не забуваємо зберегти конфігурацію. В меню File - Save Running Configuration to Flash.

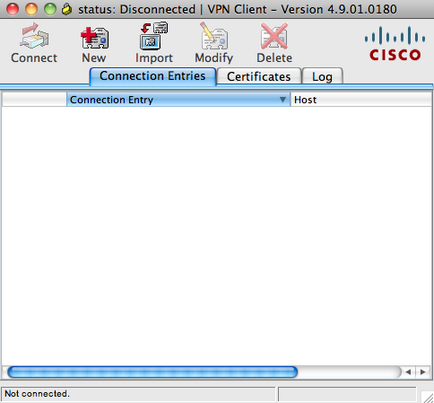

Тепер перейдемо до налаштування Cisco VPN Client. Будемо використовувати Mac OSX версію (в общем-то нічим не відрізняється від версій * nix, windows).

Будемо вважати, що у нас вже встановлений Cisco VPN Client. Запускаємо.

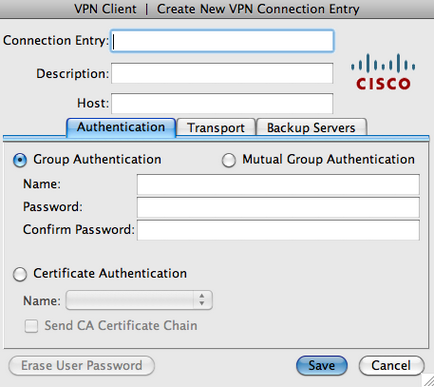

Connection Entry - ім'я нашого з'єднання (any)

Description - опис нашого з'єднання (можна не заповнювати)

Налаштовуємо групову аутентифікацію (згадуємо, ім'я групи, і пароль. Test-vpn / 31337_31003 соответсвенно). Зберігаємо.

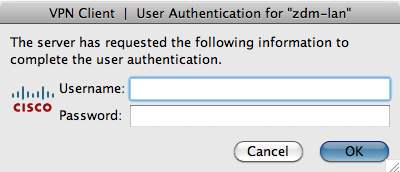

Тепер пробуємо підключитися. Якщо все налаштовано вірно, у вас повинно з'явитися запрошення до вводу імені користувача та пароля (пам'ятаєте ми створювали під час налаштування ASA.). Після введення даних, у вас повинен з'явитися замочок, навпроти рядка з Вашим профілем.

Ви готові до роботи!

Сьогодні я коротко розгляну про те, як налаштувати Cisco ASA для remote-vpn використовуючи ASDM. Так само розгляну настройку клієнтської машини для настройки VPN використовуючи Cisco VPN Client.

Наша Cisco ASA в простому випадку використовує два інтерфейси: inside (інтерфейс, що дивиться в бік локальної мережі) і outside (інтерфейс дивиться в бік мережі Internet).

Отже, як я вже зазначив, використовувати будемо ASDM.

Налаштовувати будемо IPSec VPN використовуючи wizzard.

В меню Wizzards вибираємо IPSec VPN wizzard ..., тим самим запускається покрокова інструкція по створенню налаштувань для VPN.

Вибираємо необхідний нам тип VPN'а, в нашому випадку це Remote-VPN (будемо використовувати з'єднання для мобільного співробітника). VPN tunnel interface (тут вибираємо той інтерфейс до якого ми будемо подкючаться. Т.к ми плануємо підключатися з Internet, отже і інтефейс вибираємо - outside).

Ставимо галочку: Enable inbound IPsec ....

Йдемо далі (тиснемо Next).

Далі нам пропонують вибрати тип VPN клієнта. Оскільки ми плануємо використовувати Cisco VPN Client, то відповідно вибираємо необхідне, і йдемо далі.

Далі нам необхідно вибрати метод аутентифікації. Можна використовувати pre-shared key. сертифікати. і challenge / response.

Ми будемо використовувати pre-shared key. тому вводимо ключ, який нам захочеться. Для прикладу, 31337_31003. (Він нам знадобиться, коли будемо налаштовувати клієнтську машину).

Так само тут нам необхідно вказати ім'я тунельної групи. Наприклад test-vpn. (Так само знадобиться при настройки клієнта). Переходимо далі.

Тепер нам необхідно вибрати, де знаходяться наші користувачі, у нас два варіанти:

- локально на cisco asa

- використовуючи AAA

Будемо використовувати перший варіант. (Тиснемо Next).

Тепер нам потрібно додати користувача, який буде використовуватися для vpn-підключення. Заповнюємо три поля, натискаємо Add. Тиснемо Next.

Тепер нам необхідно ввести додаткові дані для клієнта, такі як DNS сервера, Wins сервера, і доменне ім'я за замовчуванням. Вводимо Вам необхідні і переходимо далі.

Тепер потрібно налаштувати IKE Policy (для побудова IPSec тунелю).

Залишимо все за замовчуванням (кому необхідно - підстроюємо під себе), переходимо далі.

Ставимо галочку. Enable split tunneling ... - тому що робиться це для того, щоб пакети, які прямували на виділені нами мережі (в попередньому пункті) йшли через IPSec тунель (тобто шифрувалися), а решта (нарпімер локальна мережа у клієнта, доступ в інтернет), ходило без шифрування.

Після тиснемо Next. Перед нами ми бачимо основні настройки які ми зробили. Перевіряємо, якщо все правильно, тиснемо Finish.

Так само не забуваємо зберегти конфігурацію. В меню File - Save Running Configuration to Flash.

Тепер перейдемо до налаштування Cisco VPN Client. Будемо використовувати Mac OSX версію (в общем-то нічим не відрізняється від версій * nix, windows).

Будемо вважати, що у нас вже встановлений Cisco VPN Client. Запускаємо.

Connection Entry - ім'я нашого з'єднання (any)

Description - опис нашого з'єднання (можна не заповнювати)

Налаштовуємо групову аутентифікацію (згадуємо, ім'я групи, і пароль. Test-vpn / 31337_31003 соответсвенно). Зберігаємо.

Тепер пробуємо підключитися. Якщо все налаштовано вірно, у вас повинно з'явитися запрошення до вводу імені користувача та пароля (пам'ятаєте ми створювали під час налаштування ASA.). Після введення даних, у вас повинен з'явитися замочок, навпроти рядка з Вашим профілем.

Ви готові до роботи!