Рядові сервери бувають будь-яких розмірів, доступності і функцій. Ось деякі з найбільш загальних завдань, за які відповідають рядові сервери:

- файлові сховища

- управління печаткою

- Зберігання та управління SQL баз даних

- управління поштою

- Web сервіси

- додатки

- факси

- управління зображеннями

- Функції управління людськими ресурсами

- Функції фінансових додатків

Коли рядові сервери управляють і містять таку важливу інформацію і дані, то немає сумнівів, що такі сервери повинні стояти у верхній частині списку, коли вирішується питання про захист комп'ютерів в мережі. Існують, звичайно, ясні заходи безпеки, які ви можете зробити, такі як замикання серверів в окремій кімнаті і в Замикає клітці всередині кімнати. Однак існують логічні конфігурації, які також можуть вам допомогти захистити ці сервери. Тут ми розглянемо ці області і обговоримо найкращі способи підвищення захищеності ваших пересічних серверів.

Області Безпеки рядових серверів

Існує безліч областей безпеки, які слід брати до уваги, коли захищаєте ваші рядові сервери. Деякі з найбільш важливих областей також є найбільш легко конфігуруються, якщо ви знайомі з доступними інструментами для перевірки коректності конфігурації безпеки. Найбільш важливі області, які потрібно захищати для всіх пересічних серверів, включають:

- локальний SAM

- порти

- сервіси

- права користувачів

- Дозволи Додатків

Захист Локального SAM

Локальний SAM на кожному рядовому сервері унікальний, тому, кожен пересічний сервер повинен враховуватися, коли захищається майно, розташоване на сервері. Локальний SAM містить і конфігурації, і об'єкти, які є основними для розгляду, коли блокується доступ до сервера. Усередині Локального SAM ви захочете розглянути наступні області для захисту:

Account Policies (Політики облікових записів) - політики облікових записів для рядового сервера керують політиками паролів і політиками блокування облікових записів для всіх призначених для користувача облікових записів, що зберігаються в Локальному SAM. Це найкраща практика для гарантування, що політики облікових записів відповідають або перевершують політики облікових записів, встановлені для користувача облікових записів домену, які налаштовані на контролері домену. За замовчуванням, рядові сервери будуть мати такі ж політики облікових записів, як і контролери домену, але дуже легко це змінити, використовуючи Group Policy Object (GPO - Об'єкт Політики Груп).

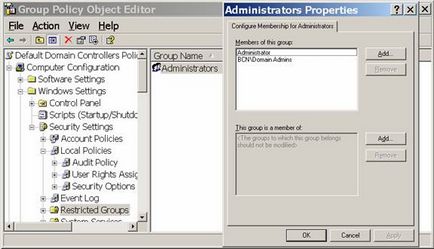

Groups (Групи) - кожен пересічний сервер має набір локальних груп. Деякі групи забезпечують підвищені привілеї для виконання завдань адміністрування на цьому сервері. Ці групи повинні бути як слід захищені і налаштовані, для гарантування, що тільки потрібні користувачі мають членство в цих групах. Є GPO налаштування, звана "Restricted Groups" (Обмежені Групи), яка може управляти членством в існуючих групах, як показано на рисунку 1.

Малюнок 1: "Restricted Groups" керують членством в існуючих групах на рядовому сервері

Знову PolicyMaker піднімає управління логічними групами на новий рівень, дозволяючи обмежене управління членством в групі, включаючи опції фільтрації тільки для певних рядових серверів.

Конфігурація прав користувача

Права користувачів є привілеями, які налаштовані на рядовому сервері на основі пересічних серверів. Деякі з найбільш загальних і впливають на безпеку прав користувачів включають:

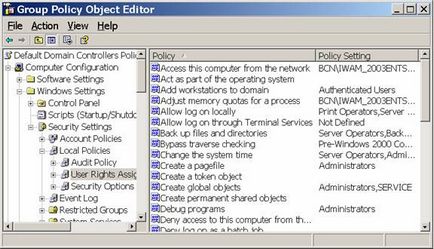

Незалежно від прав користувача, список користувачів і груп, яким присвоєні ці привілеї на рядовому сервері, повинен бути досліджуваним і керованим. Кращий спосіб керувати правами користувача для рядового сервера - це використовувати GPO, як показано на рисунку 2.

Малюнок 2: Правами користувачів для рядових серверів можна управляти централізовано, використанням GPO

Управління Портами і Сервісами

Часто порти і сервіси йдуть рука об руку, так як деякі сервіси вимагають використання певних портів. Наприклад, Internet Information Services (IIS) відповідає за World Wide Web (WWW) Publishing Service, який за замовчуванням налаштований на порт 80. Безліч сервісів, подібно IIS і WWW, забезпечують чудові послуги, але можуть підвищувати вразливість захисту. Якщо рядовий сервер не вимагає дозволу сервісу або порту, то цей сервіс або порт повинен бути заборонений.

Управління портами і сервісами не така проста задача, як інші в цій статті. Сервісами можна керувати за допомогою GPO, але не всіма основними настройками, пов'язаними з сервісами. Управління сервісом буде ідеально, якщо ви керуєте режимом запуску сервісу і його обліковим записом. Вбудовані GPO настройки для сервісів підтримують тільки управління режимом запуску, але не облікового запису сервісу. За допомогою PolicyMaker ви можете включити управління обліковим записом сервісу в GPO.

Безпека Рівня Додатків

При ваших пересічних серверів, які виконують одне або більше додатків, ви можете потрапити в типову ситуацію. В основному, ви хочете мати одного чи кількох імен користувачів, які мають вже перевірений адміністратором сайту управління над додатком, але не над сервером. З вбудованою конфігурацією, яку забезпечує Microsoft, немає способу вказати, що користувач має перевірений адміністратором сайту управління над одним додатком, а не над сервером. Якщо ви потрапили в цю ситуацію, ваше краще рішення - це спробувати помістити цього користувача в групу Power Users на рядовому сервері, і сподіватися, що йому вистачить привілеїв для виконання програми. Якщо немає, то вам може знадобитися додати користувача до групи Адміністраторів для надання йому потрібних привілеїв для підтримки програми.

висновок

Рядові сервери відповідають за більшість даних компанії, фінансові програми, кадри та інші ресурси компанії, критичні до місій. Загальноприйнято, що рядові сервери є захищеними для гарантування, що дані, розміщені на них, будуть захищені від нападів. Це краще здійснювати використанням вбудованих налаштувань GPO, і може бути розширено використанням деяких чудових інструментів розширення GPO сторонніх виробників. Після того, як Локальний SAM, права користувачів, порти, сервіси та додатки будуть захищені, ви добре просунетеся по шляху забезпечення гарного захисту ваших пересічних серверів.