Доброго вам дня.

Найчастіше, в багатьох організаціях існує необхідність поділу ресурсів на різні підмережі (мережі) з контролем доступу в них. Для таких цілей є багато рішень. Сьогодні, я пропоную вам один з найпростіших способів - створення та налаштування VLAN на комутаторах cisco. Так само, пропоную запустити і налаштувати VTP (Vlan Trunking Protocol).

Налаштуємо ми це все так, що доступу з одного vlan в інший у нас не буде. Залишимо це завдання на наступний пост :).

Отже, кому цікаво, ласкаво просимо під кат ...

Теорію по VLAN і VTP можна подивитися тут і тут відповідно.

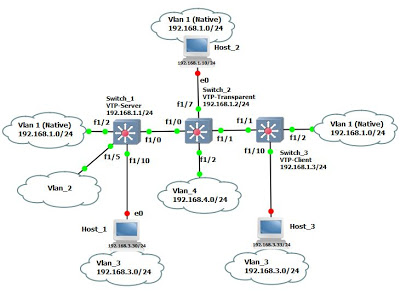

А ми переходимо до налаштувань, і схема, яку ми будемо реалізовувати, виглядає наступним чином:

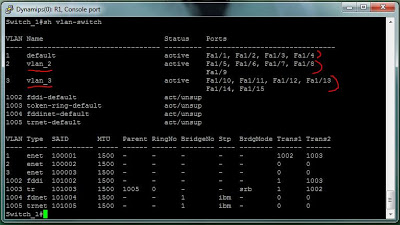

Тепер, перейдемо до налаштувань Switch_3:

- R3> en

- R3 # conf t

- R3 (config) #host

- R3 (config) #hostname Switch_3

- Switch_3 (config) #int vlan 1

- Switch_3 (config-if) #ip address 192.168.1.3 255.255.255.0

- Switch_3 (config-if) #no shutdown

- Switch_3 (config-if) #exit

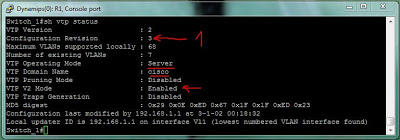

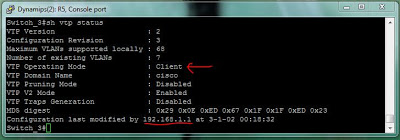

- Switch_3 (config) #vtp version 2

- Switch_3 (config) #vtp mode client

Setting device to VTP CLIENT mode. - Switch_3 (config) #vtp domain cisco

Changing VTP domain name from NULL to cisco - Switch_3 (config) #vtp password ciscocisco

Setting device VLAN database password to ciscocisco - Switch_3 (config) #int fa 1/1

- Switch_3 (config-if) #switchport mode trunk

- Switch_3 (config-if) #switchport trunk encapsulation dot1q

- Switch_3 (config-if) #exit

- Switch_3 (config) #exit

- Switch_3 # wr

- Switch_3 #

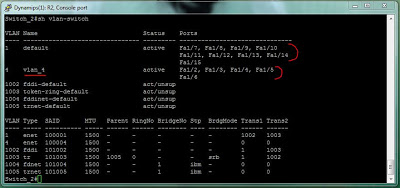

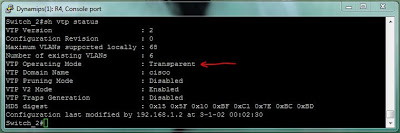

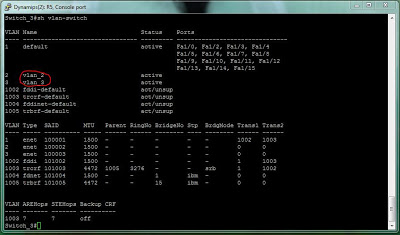

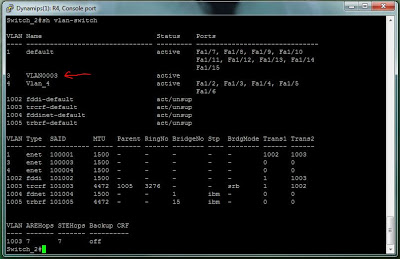

Якщо прямо зараз ми перевіримо ping між хостами з vlan_3, то нічого не побачимо. Незважаючи на те, що Switch_2 знаходиться в VTP domain, він не бере до уваги повідомлення від VTP Server (так як знаходиться в «Transparent mode»), а лише транслює їх далі. З цієї причини, він не зможе прокинути vlan_3 через себе, так як його просто немає, і хости не отримають мережеву доступність. Тому, треба додати цей vlan вручну :). Зайдемо на Switch_2 і зробимо це:

- Switch_2 # conf t

- Switch_2 (config) #vlan 3

- Switch_2 (config-vlan) #exit

- Switch_2 (config) #exit

- Switch_2 #

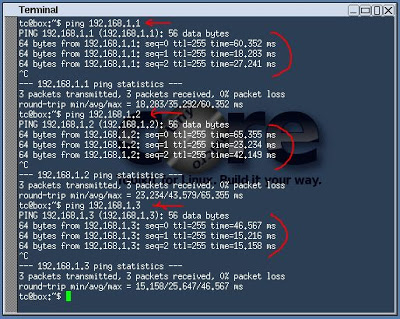

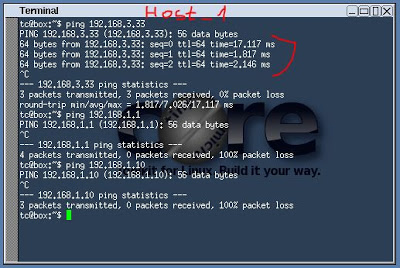

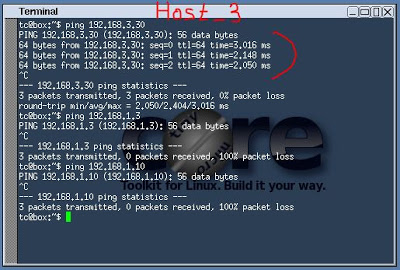

Видно, що він з'явився і цього цілком достатньо (не треба додавати ніяких інтерфейсів в цей vlan). Тепер перевіряємо ping між хостами:

Звичайно, сьогодні ми побудували не зовсім коректну мережу. За логікою, Switch_2 теж повинен бути в «Client mode», тоді б не довелося вручну створювати vlan_3 на ньому, але я зробив це навмисне, щоб показати всі режими комутаторів в VTP.

І ще один невеликий питання. Якщо у вас виникне необхідність обмеження передачі деяких vlan-ів через trunk-інтерфейс, то допоможе ця команда:

- Switch (config-if) #switchport trunk allowed vlan [список vlan, теги яких потрібно передавати через trunk] - робиться вона в режимі конфігурації інтерфейсу, який є trunk-інтерфейсом.

В наступному пості поговоримо вже про Inter-vlan routing (communication), зробимо схему з «роутером на паличці» (router on a stick), пограємо з access-list і налаштуємо NAT. Загалом, буде дуже цікаво. Заходьте, буду дуже чекати.

З повагою, Ant0ni0n.