Вже не раз я торкався теми цікавих і багатофункціональних роутерів, придатних для будинку, малого і середнього бізнесу. У цій статті розглянемо настройку в mikrotik функціоналу capsman для створення єдиної безшовної wifi мережі, що складається з безлічі точок доступу. Я вже писав про це, але пройшло більше року і дещо змінилося, корисно буде ще раз подивитися і перевірити на реальному прикладі.

Вийшла нова версія технології Controlled Access Point system Manager (CAPsMAN) v2. Я розповім трохи про неї. У своїй роботі буду спиратися на досвід попередньої статті і на офіційний Manual: CAPsMAN з сайту виробника мікротіков.

У моєму розпорядженні будуть 2 роутера RB951G-2HnD, які налаштовані відповідно до моїх рекомендацій на цю тему. Рекомендую на всякий випадок ознайомитися з ними, щоб було загальне уявлення про базові налаштуваннях роутерів. На одному з цих роутерів я настрою контролер точок доступу, іншу підключу до цього контролеру. Обидві точки утворюють єдину безшовну wifi мережу з автоматичним перемиканням клієнтів до найближчої точки.

Приклади з двох точок доступу буде досить для загального уявлення про роботу технології. Далі ця настройка лінійно масштабується на необхідну кількість точок доступу.

Що таке capsman v2

Для початку розповім, що таке capsman v2 і чим він відрізняється від першої версії. Відразу варто сказати, що сумісності між двома версіями немає. Якщо у вас контролер v2, то до нього можуть підключатися тільки точки доступу з такою ж версією. І навпаки - якщо у вас точки v2, підключитися до контролера першої версії не вийде.

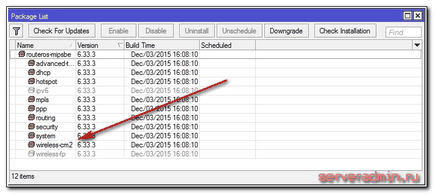

CAPsMAN v2 має іншу назву пакета в системі - wireless-cm2. Він з'явився в системі починаючи з версії RouterOS v6.22rc7. У попередній версії назва - wireless-fp, він з'явився у версії v6.11. Якщо у вас немає нового пакета, поновіть версію прошивки mikrotik до останньої.

Список нововведень capsman v2:

- Можливість автоматично оновлювати керовані точки доступу.

- Удосконалено протокол обміну інформацією між контролером і точками доступу.

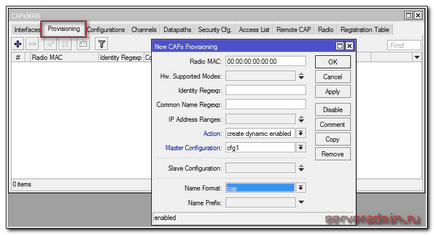

- Додані поля «Name Format» і «Name Prefix» в настройках Provision rules.

- Покращено логирование процесу перемикання клієнта від точки до точки.

- Доданий L2 Path MTU discovery.

Якщо у вас в мережі вже налаштований capsman, то розробники пропонують наступний шлях оновлення всієї вашої мережі до v2:

- Налаштовуєте в вихідної мережі тимчасовий контролер capsman v2.

- Починаєте поступово оновлювати керовані точки доступу для установки в них пакета wireless-cm2. Всі оновлені точки доступу будуть підключатися до тимчасового контролера.

- Після того, як всі керовані точки доступу будуть оновлені до останньої версії, оновлюєте основний контролер capsman. Після того, як це станеться, виключаєте тимчасовий контролер.

Є простіший шлях, якщо вам не критичний простий мережі на деякий час. Одночасно запускайте оновлення на всіх роутерах - і на контролері і на точках. Як тільки вони оновляться, все запрацює на новій версії.

Відразу попереджаю, якщо виникнуть питання на цю тему. Я особисто не перевіряв оновлення до версії v2, не було в цьому необхідності.

Налаштування контролера wifi мережі

Переходимо від теорії до практики. Насамперед налаштуємо контролер capsman перед підключенням до нього точок доступу. Як я вже говорив, оновлюємо перед цим систему. У нас повинен бути встановлений і активований пакет wireless-cm2.

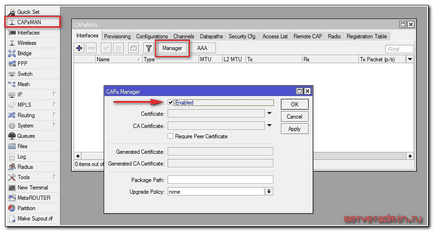

Щоб активувати функцію контролера бездротової мережі, йдемо в розділ CAPsMAN. натискаємо на Manager і ставимо галочку Enabled.

Перш ніж продовжити настройку, розповім трохи про принцип роботи системи. У мережі налаштовується контролер управління точками доступу. До нього підключаються окремі wifi точки і отримують з нього настройки. Кожна підключена точка доступу утворює віртуальний wifi інтерфейс на контролері. Це дозволяє стандартними засобами управляти трафіком на контролері.

Набори налаштувань на контролері можуть бути об'єднані в іменовані конфігурації. Це дозволяє гнучко управляти і призначати різні конфігурації різних точок. Наприклад, можна створити групу з глобальними настройками для всіх точок доступу, але при цьому окремим точкам можна задати додаткові налаштування, які будуть перезаписувати глобальні.

Після підключення керованої точки до майстра мережі, всі локальні wireless настройки на клієнті перестають діяти. Вони замінюються настройками capsman v2.

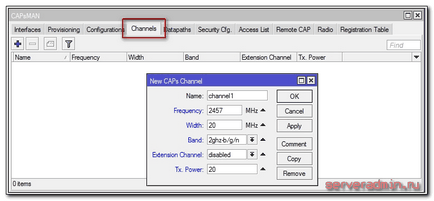

Продовжимо налаштування контролера. Створимо новий радіоканал і вкажемо його параметри. Йдемо на вкладку Channels. тиснемо на плюсик і вказуємо параметри.

Опис налаштувань Channels

вибір сертифіката, якщо його використання активовано в попередньому параметрі

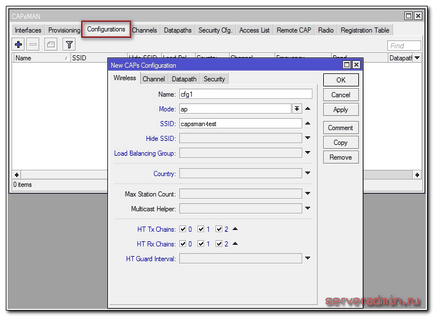

Прийшов час об'єднати створені раніше настройки в єдину конфігурацію. Таких конфігурацій може бути кілька з різними настройками. Для прикладу досить і одного. Йдемо на вкладку Configurations і тиснемо плюсик.

На першій вкладці Wireless вказуємо ім'я конфігурації, режим ap і ім'я SSID майбутньої безшовної wifi мережі. На інших вкладках просто вибираємо створені раніше налаштування.

Основні настройки mikrotik контролера capsman v2 закінчені. Тепер потрібно створити правила поширення цих налаштувань. Як я вже раніше писав, різних точок можна зраджувати різні конфігурації. Контролер може ідентифікувати точки доступу за такими параметрами:

Опис налаштувань Provisioning

На цьому настройка контроллера capsman v2 закінчена, можна підключати wifi точки доступу до нього.

Підключення точок доступу

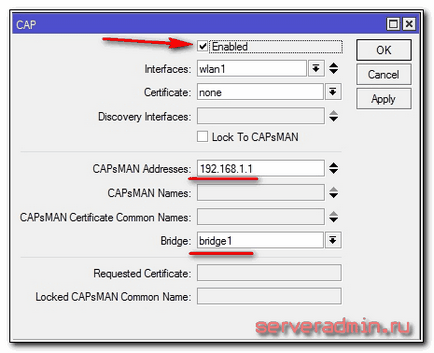

Для початку підключимо окрему wifi точку. Підключаємося до неї через winbox і переходимо в розділ Wireless. Там натискаємо на CAP і вказуємо налаштування.

Опис налаштувань CAP

інтерфейс, яким управлятиме контролер

1. Контролер може бути налаштований на будь-якому роутере мікротік. Це штатний функціонал. Якщо це звичайний сервер з встановленою RouterOS, то потрібна ліцензія, не пам'ятаю якого рівня, в оригінальному мануале це є, я бачив десь.

2. Ці роутери відрізняються продуктивністю і корпусом. Усередині однакова система, настройки не відрізняються, крім деякого функціоналу портів. Десь є аппратаний свитч, десь немає. Характеристики залозок докладно описані на сайті виробника.

3. Залежить від версії системи. Всі роутери без проблем оновлюються до останньої версії і мають весь сучасний функціонал.

На звичайні сервери я ніколи не ставив RouterOS, тому не підкажу по цій темі.

Це не найпростіше завдання. Я на пальцях не пояснив як одночасно використовувати 2 WAN і маркувати пакети. Треба розбиратися. Я колись давно це налаштовував, але зараз вже призабув і готового рецепту немає. Можливо напишу статтю на цю тему, було б корисно зафіксувати цей момент нормальним матеріалом. Але поки його немає 🙁

Вітання! Все дуже докладно і зрозуміло написано, спасибі! Є питання по Virtual AP на 192.168.1.3 точці.

Менеджер capsman працює. створюються два інтерфейси на 2.4 і 5. Але чомусь не створюється віртуальна AP.

Ось настройка основного capsman

RouterOS 6.37.3

/ Caps-man channel

add band = 5ghz-a / n / ac extension-channel = Ce frequency = 5180 name = channel_5g \

tx-power = 20 width = 20

add band = 2ghz-b / g / n extension-channel = disabled frequency = 2437 name = channel_2_4g \

tx-power = 20 width = 20

/ Interface bridge

add name = bridge_main

add name = bridge_object

/ Caps-man datapath

add bridge = bridge_main local-forwarding = no name = datapath1

/ Caps-man security

add authentication-types = wpa2-psk encryption = aes-ccm group-encryption = aes-ccm \

name = security1 passphrase = T1vya3FvL

add authentication-types = »» encryption = »» name = Guest

/ Caps-man configuration

add channel = channel_5g country = russia datapath = datapath1 mode = ap name = cfg_5 \

rx-chains = 0,1,2 security = security1 ssid = Bwf5 tx-chains = 0,1,2

add channel = channel_2_4g country = russia datapath = datapath1 mode = ap name = \

cfg_2_4g rx-chains = 0,1,2 security = security1 ssid = Bwf24 tx-chains = 0,1,2

add channel = channel_2_4g datapath = datapath1 name = cfg_2_4g_guest security = Guest \

ssid = Bwf24_guest

/ Caps-man interface

add arp = enabled channel = channel_2_4g configuration = cfg_2_4g disabled = no l2mtu = \

1600 mac-address = 6C: 3B: 6B: 82: FF: 3B master-interface = none mtu = 1500 name = \

wf_01_2_4g radio-mac = 6C: 3B: 6B: 82: FF: 3B

add arp = enabled channel = channel_5g configuration = cfg_5 disabled = no l2mtu = 1600. \

mac-address = 6C: 3B: 6B: 82: FF: 3A master-interface = none mtu = 1500 name = wf_01_5g \

radio-mac = 6C: 3B: 6B: 82: FF: 3A

add arp = enabled channel = channel_2_4g configuration = cfg_2_4g disabled = no l2mtu = \

1600 mac-address = 6C: 3B: 6B: 82: FF: 5E master-interface = none mtu = 1500 name = \

wf_02_2_4g radio-mac = 6C: 3B: 6B: 82: FF: 5E

add arp = enabled channel = channel_5g configuration = cfg_5 disabled = no l2mtu = 1600. \

mac-address = 6C: 3B: 6B: 82: FF: 5D master-interface = none mtu = 1500 name = wf_02_5g \

radio-mac = 6C: 3B: 6B: 82: FF: 5D

add arp = enabled channel = channel_2_4g configuration = cfg_2_4g disabled = no l2mtu = \

1600 mac-address = 6C: 3B: 6B: 89: 89: FB master-interface = none mtu = 1500 name = \

wf_03_2_4g radio-mac = 6C: 3B: 6B: 89: 89: FB

add arp = enabled channel = channel_5g configuration = cfg_5 disabled = no l2mtu = 1600. \

mac-address = 6C: 3B: 6B: 89: 89: FA master-interface = none mtu = 1500 name = wf_03_5g \

radio-mac = 6C: 3B: 6B: 89: 89: FA

add arp = enabled channel = channel_2_4g configuration = cfg_2_4g disabled = no l2mtu = \

1600 mac-address = 6C: 3B: 6B: 63: 52: 52 master-interface = none mtu = 1500 name = \

wf_04_2_4g radio-mac = 6C: 3B: 6B: 63: 52: 52

add arp = enabled channel = channel_5g configuration = cfg_5 disabled = no l2mtu = 1600. \

mac-address = 6C: 3B: 6B: 63: 52: 51 master-interface = none mtu = 1500 name = wf_04_5g \

radio-mac = 6C: 3B: 6B: 63: 52: 51

add arp = enabled channel = channel_2_4g configuration = cfg_2_4g disabled = no l2mtu = \

1600 mac-address = 6C: 3B: 6B: 75: 96: 17 master-interface = none mtu = 1500 name = \

wf_05_2_4g radio-mac = 6C: 3B: 6B: 75: 96: 17

add arp = enabled channel = channel_5g configuration = cfg_5 disabled = no l2mtu = 1600. \

mac-address = 6C: 3B: 6B: 75: 96: 16 master-interface = none mtu = 1500 name = wf_05_5g \

radio-mac = 6C: 3B: 6B: 75: 96: 16

/ Interface wireless security-profiles

set [find default = yes] supplicant-identity = MikroTik

/ Caps-man manager

set enabled = yes

/ Caps-man provisioning

add action = create-dynamic-enabled hw-supported-modes = an, ac \

master-configuration = cfg_5

add action = create-dynamic-enabled hw-supported-modes = b, gn master-configuration = \

cfg_2_4g slave-configurations = cfg_2_4g_guest

Ось настройки на другій точці

RouterOS 6.38.3

/ Interface bridge

add name = bridge1

/ Interface wireless

# Managed by CAPsMAN

# Channel: 2437/20 / gn (20dBm), SSID: Bwf24, CAPsMAN forwarding

set [find default-name = wlan1] ssid = MikroTik

# Managed by CAPsMAN

# Channel: 5180/20-Ce / ac (20dBm), SSID: Bwf5, CAPsMAN forwarding

set [find default-name = wlan2] ssid = MikroTik

/ Interface wireless security-profiles

set [find default = yes] supplicant-identity = MikroTik

/ Ip hotspot profile

set [find default = yes] html-directory = flash / hotspot

/ Interface bridge port

add bridge = bridge1 interface = ether2

add bridge = bridge1 interface = ether3

add bridge = bridge1 interface = ether4

add bridge = bridge1 interface = ether5

add bridge = bridge1 interface = ether1

/ Interface wireless cap

#

set bridge = bridge1 caps-man-addresses = 192.168.0.1 discovery-interfaces = ether2 \

enabled = yes interfaces = wlan1, wlan2

/ Ip address

add address = 192.168.0.16 / 24 interface = ether2 network = 192.168.0.0