Сподіваюся, після прочитання цієї статті багато хто зрозуміє, що контролери домену обов'язково щось робити Read-Only, або шифрувати (наприклад Bitlocker`oм).

Буває, що в організації злі-прізлие адміністратори перед відходом поміняли всі паролі і перед вами стоїть завдання злому пароля адміністратора домену.

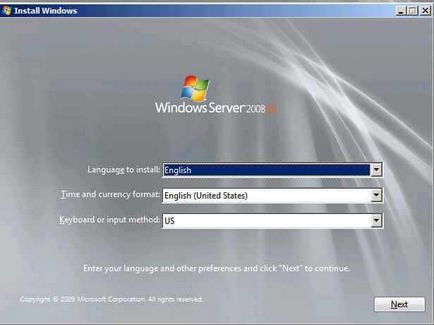

Монтуємо його і завантажується з диска.

Натискаємо на Next

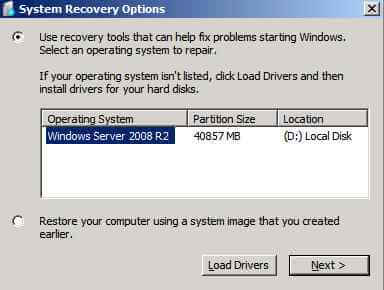

Вибираємо "Repair Your Computer" (Відновлення системи)

Вибираємо нашу систему і тиснемо на Next

Далі відкриваємо "Command Prompt" (Командний рядок)

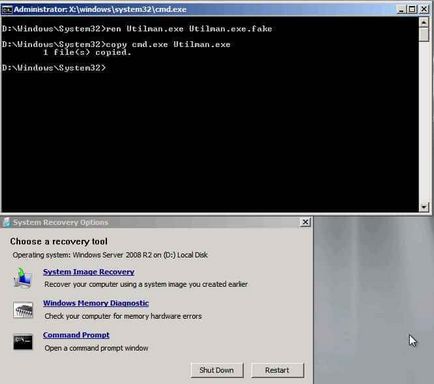

Йдемо на диск, де у вас встановлена система в папку System 32.

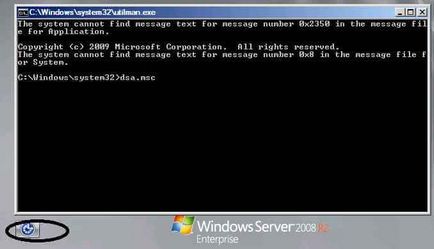

Трюк в тому, що ми замінимо файл Utilman .exe на cmd .exe і при старті на екрані введення пароля ми зможемо запустити cmd .exe від імені System на домен контролері, а це значить, що зможемо зробити все, що завгодно.

Отже, тепер перезавантажуємо комп'ютер і міняємо пароль адміністратора або створюємо нового адміністратора.

Набираємо dsa .msc що б потрапити в консоль ADUC.

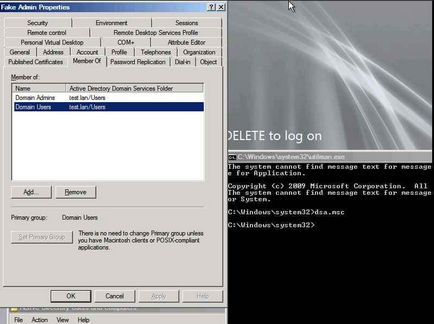

Я створю користувача FAdmin @test .lan і включу його в групу "Domain Admin". Зрозуміло, що з тієї ж консолі можна було скинути пароль будь-якому користувачеві, але я хочу показати, що як owner у створеного користувача буде не обліковим записом, що утруднить момент пошуку проблеми, якщо вам це хтось зробить спеціально на шкоду.

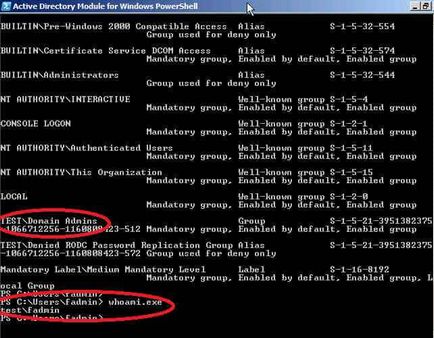

Команда Whoami .exe / user / groups покаже що користувач fadmin входить в групу "domain admins"

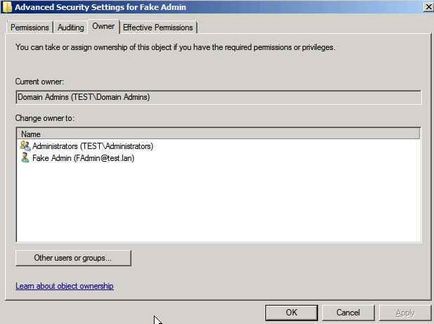

Тепер перевіримо: хто Owner для цього облікового запису.