Взагалі втрата пароля домен адміна, на мій погляд, більше форс-мажорна ситуація, як правило, це вотчина старших адміністраторів або фахівців другої або третьої лінії підтримки. Дана ситуація далеко не масова, трапляється, наприклад, при конфлікті адміна з керівництвом. адмін образився, змінив паролі і звільнився. Раніше мені довелося взяти участь в двох таких інцидентах: в одному випадку старший адмін мав конфлікт з керівництвом і звільняючись змінив все паролі, в тому числі і пароль домен адміна, і все це у спадок дісталося нам, а в другому випадку я сам став таким адміном, коли роботодавець намагався виставити мене за двері, не заплативши при цьому зарплату за крайні два місяці роботи, на жаль в Російських компаніях це далеко не рідкість. Але це все справи давно минулих днів, і напевно, це більше площину «розборок» роботодавець-працівник в області правового поля. Але життя готує нас до будь-якого повороту подій.

Цього разу, шановні люди, просили їм допомогти, як раз відновити пароль домен адміна, я не став вдаватися в подробиці як він втрачений ....

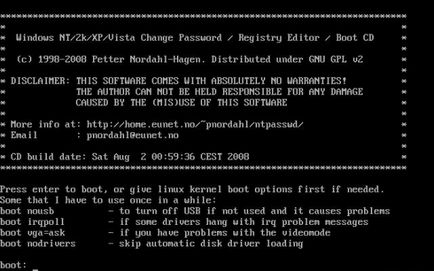

Для того щоб спробувати скинути пароль DSRM, потрібно завантажувач і локальний доступ до контролера домену.

Існують ще альтернативні завантажувачі, що роблять те ж саме, але тут не буду детально вдаватися, скачати образ можна звідси.

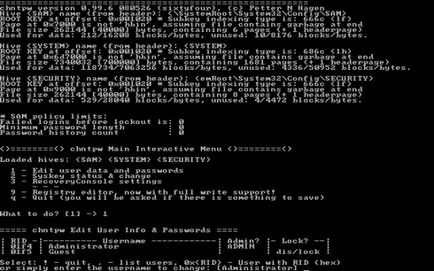

Завантажуємося з завантажувача на контролері домену.

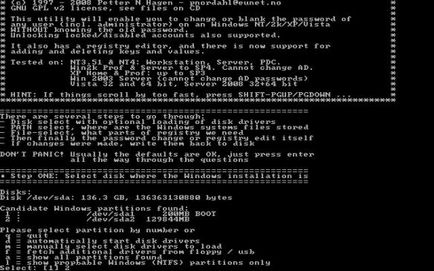

Вибираємо розділ жорсткого диска з системою.

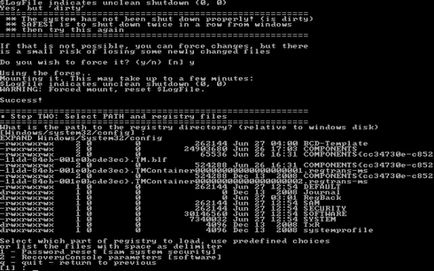

Вибираємо опцію "Password Reset" і натискаємо Enter.

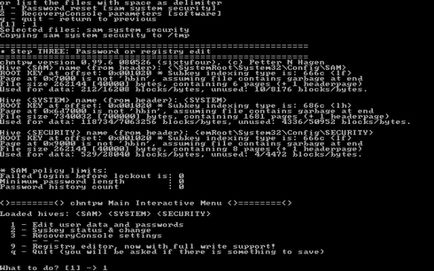

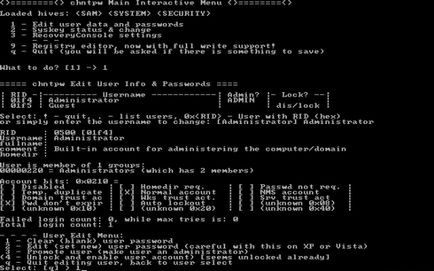

Редагуємо обліковий запис Edit user data

Само собою, тут мене цікавить учетка Administrator (з гостем каші не звариш :))

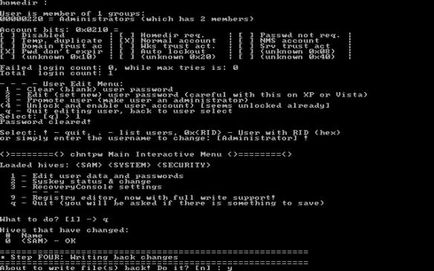

Тиснемо Не 1 - Clear user password. а 2 - Edit (set new) user password, якщо хочемо задати новий пароль, на мій погляд краще задати, так як деякі системи не розуміють учеток без пароля (я про, те що пароль повинен бути у будь-який учеткі, безпеку і все таке ... )

Обов'язково зберігаємо всі, що зробили, інакше дива не станеться 😦

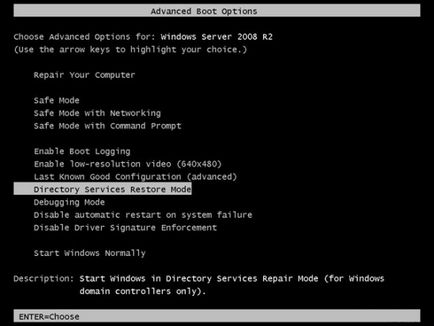

Перезавантажуємо сервак вже в звичайному режимі, тиснемо F8 при завантаженні

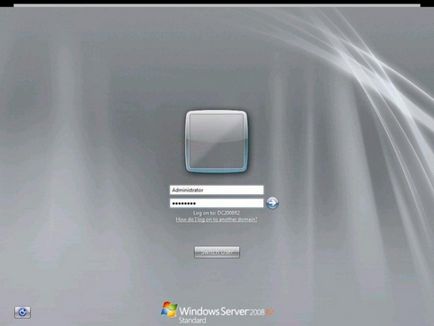

Обираю варіант завантаження "Directory Service Restore Mode", щоб зайти під обліковим записом DSRM-адміністратора.

Обираю "вхід під іншим користувачем" тобто локальний вхід і ввожу якщо здійснював зміну пароля або залишаю порожнім пароль DSRM-адміністратора. Отже локальний доступ отримано, це вже не погано.

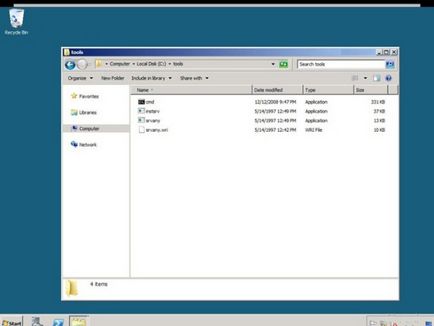

Далі створюю на диску C: папку з ім'ям "tools" і копіюю в неї вміст набору утиліт запозичених на сайті, хоча всі ці утиліти є в Resourse Kit від Microsft. Завантажити можна звідси. І додаю в цю папку файл cmd.exe. взятий з каталогу C: \ Windows \ System32.

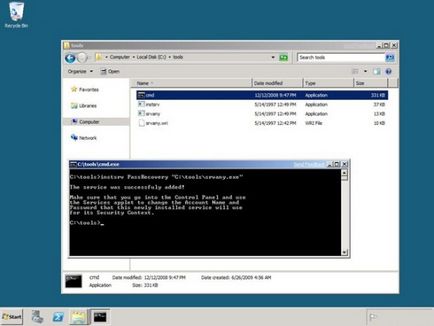

Відкриваємо командний рядок і виконуємо команду

instsrv PassRecovery "C: \ tools \ srvany.exe"

Це дасть можливість запустити srvany.exe. як сервіс з ім'ям PassRecovery і запуститься він з привілеями SYSTEM.

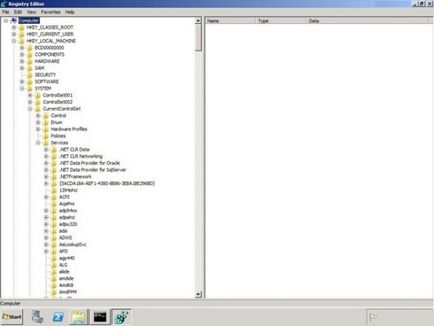

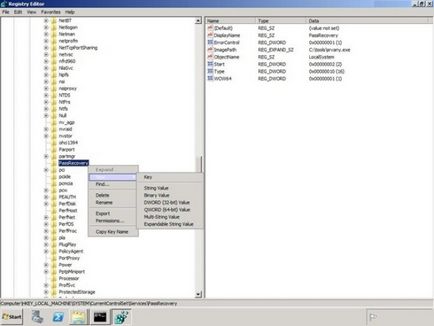

Створена дана гілка була при установці служби кроком вище.

У ній ми створюємо папку для наших майбутніх ключів з ім'ям Parameters. Ім'я тільки таке.

Створюю два ключа реєстру з іменами Application і AppParameters.

Application вказує на нехай до командного рядка в нашій папці.

AppParameters описує, що має в цій командному рядку виконатися. А виконається там команда "net user" і скине пароль облікового запису administrator (на цей раз доменної) на Pa $$ w0rd.

name: AppParameters

type: REG_SZ (string)

value: / k net user administrator Pa $$ w0rd / domain

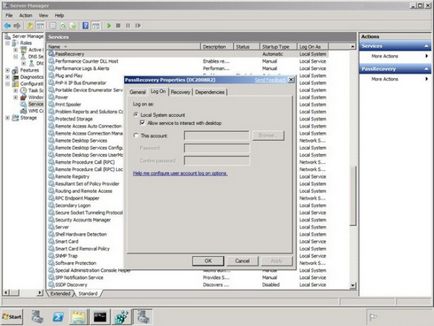

Наостанок відкриваємо службу PassRecovery і її властивості ставлю галочку "Allow Service to interact with desktop". Можна перезавантажуватися в нормально режимі.

Коли я завантажився і переконався, що пароль був скинутий, службу потрібно зупинити і видалити, слідом за нею і всі файли з папки C: \ tools.

net stop PassRecovery

sc delete PassRecovery

На цьому власне можна закінчити.