Готуємо фахівця в області ІБ - Виховаємо фахівця в області ІБ з нуля до початкового рівня. Після навчання зможете надавати послуги з проведення тестування на проникнення (легальний хакинг)

OWASP Zed Attack Proxy (ZAP) - це простий у використанні інтегрований інструмент тестування на проникнення і знаходження вразливостей в веб-додатках.

Він створений для використання людьми з різним досвідом в сфері безпеки, і тому ідеальний для розробників і функціональних тестерів, які новачки в тестуванні на проникненні. Але ця програма не виявиться марною і для досвідчених пентестеров - вона знайде своє місце і в їх наборі інструментів.

Деякі з функцій ZAP:

Деякі з особливостей ZAP:

- Відкритий вихідний код

- Крос-платформна

- Проста в установці (потрібно Java 1.7)

- Абсолютно безкоштовна (немає плати за 'Pro' версію)

- Пріоритетом є простота у використанні

- всебічна довідка

- повністю інтернаціоналізованних

- Переведена на десятки мов

- Заснована на співтоваристві з залученням активного заохочення

- Активно розвивається міжнародною командою добровольців

Інструкція по спользование ZAProxy

Все досить просто. Для запуску програми введіть в термінал

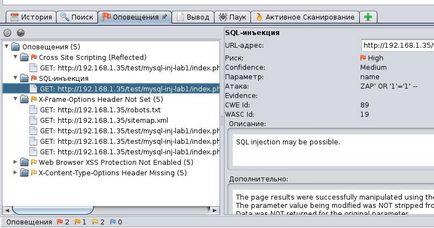

Після цього павук почне будувати дерево сторінок сайту, а сканер проводити різні тести з знайденими сторінками. При появі вразливостей, будуть з'являтися цифри поруч з прапорцями: червоні означають вкрай серйозні уразливості (на кшталт SQL-ін'єкцій і XSS). У дереві сторінок сайту вразливі сторінки також будуть позначені.

Сьогоднішня інструкція досить коротка - додаткові опції ви можете подивитися самостійно, думаю, багато питань вони не викличуть.

Схожі теми

Гайд по SQL Injection Сьогодні я розповім про такий відомому типі атака як SQL Injection. Атака SQL-ін'єкцій складається з вставки або «ін'єкції» SQL-запиту через вхідні так.

The Printer Exploitation Toolkit (PRET) У цій статті розглянемо інструмент, призначений для проведення тестування на проникнення в відношенні принтерів. The Printer Exploitation To.

Як включити VPN на Kali Linux - дозвіл пробле. Як усунути проблему з неможливістю додати VPN - включення VPN на Kali Linux Віртуальна приватна мережа (VPN) розширює приватну мережу через общедос.

Hostintel - розвідування шкідливого хоста. Переклад: Анна Давидова Джерело: n0where.net розвідування шкідливого хоста: hostintel Завантажити hostintel Даний інструмент використовується для.