і далі зашифрований код.

Тому знайти його дуже просто. потрібно пошукати в файлах сайту рядок "eval (base64_decode".

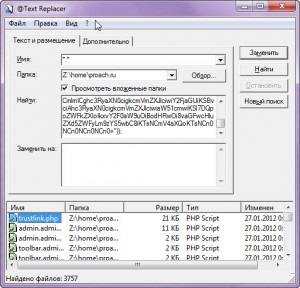

Пошукали? Знайшли дофигища файлів? У мене на сайті proach.ru. наприклад, виявилося майже 5000 файлів 🙂:

Що ж. Гаразд би файлів було там 10-20, ну навіть 100, видалили б вручну і все, але проблем фо ми. Але немає, 4870 файлів, з яких треба видалити шкідливий код.

Робимо наступним образів: Скачиваем програму Text Replacer. і далі думаю все зрозуміло:

До речі, хинт: Текст Реплейсер може і не знайти чомусь файли, тоді фразу по частинах шукаємо)

Але на цьому лікування не закінчується. потрібно ще зробити дамп м'язової бази даних, пошукати там на всякий випадок злощасну фразу, і теж видалити, якщо є.

Тепер точно все, зараза видалена. Але як не допустити, щоб знову вона з'явилася?

У моєму випадку, наприклад, сторонніх доступів по FTP не було, тому з'явився вірус або через вразливостей в Joomla. або через неправильно виставлених прав на папки (CHMOD).

Тому, ВКРАЙ ВАЖЛИВО. провести наступні профілактичні дії: просканувати сайт на дану дурницю, оновити джумла і перевірити доступи до файлам / папок. інакше великий шанс не лише отримати купу лівих посилань, а то і реально вірус у себе на сайті, але і випадання сайту з індексу Яндекса. а наскільки це погано - тут і дурневі зрозуміло.

За сім все, здорового життя вашим сайтам, без вірусів. З вами був linur, niceseo.ru, до нових зустрічей!

Доповнення від нашого читача: вірус також пхають нині не тільки в php-файли, але і в картинки! Будьте пильні!)