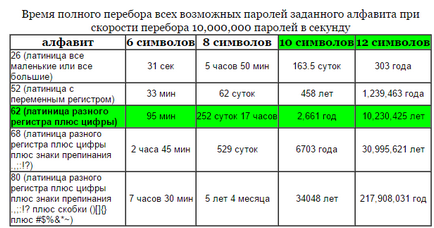

Так чудова штука як планова зміна паролів взята не з повітря, і не по чий то забаганки.

Розраховується з параметрів: алгоритм хешування. мінімальні вимоги до паролю і

кол-во користувачів.

У булці наприклад md5 (md5 ($ salt) .md5 ($ pass)) швидкість Брут через cuda середнього класу - 152,0 MH / s (150 мільйона хешів в секунду)!

Ну це звичайно прогрес, 21 століття.

Досить стара таблиця, але все-ж

Але це ми говоримо про повний перебір.

Але атаки по масці / правилам / словників / гібридні і звичайно ж по райдужним таблицями роблять свою справу на ура.

Грубо кажучи маючи дамп 100к юзерів login. (Md5), в перебігу 3-5 хвилин отримуємо результат в більш ніж 50% підібраних паролів.

Та й також варто відзначити що збільшувати довжину пароля звичайно ж варто, збільшивши на 2 символи (з 10 до 12) грубо кажучи ускладнюємо завдання підбору в 300-500 разів.

АЛЕ. З огляду на що це не просто додавання хоч ще 6-8 букв (словосполучень) словникових / алфавітних.

Тобто ItsGoodPassword навіть збільшивши до ItsReallyVeryGoodPassword пароль, протистояти зможе всього пару секунд гібридної атаці.

Але на отримання 12 символьного пароля пішло далеко не кілька років, а всього 75 днів.

P.S. Від себе додам відмінний рада: Якщо є можливість - використовуйте нетрадиційні розкладки мови, спец. символи (які не так вже й складно прописувати - FAQ По винде допоможе).

Ну а якщо ще й закріплювати це все стійкістю пароля. То ви в захисті від криптографічних атак. але далеко не в абсолютній безпеці.

Артем. оптимізація. Цікаво як. Якщо конкретно про райдужки - ssd. У словникових можна оперативку відвести під софт і словники. Приріст відчутний якщо старий hdd.

Оверлокінгом дасть майже не помітний результат. На жаль, але в цьому ремеслі і так вже вижімаеться все на скільки можливо.

Правильніше буде (апгрейд заліза). І то подивіться скільки це по $$, куди більше ніж зайвий день попрацює машинка.

А по суті довжини паролів я написав у відповіді вже. Роль грає саме структура так званого (алфавітного / словникового) пароля

Атака на ящик можлива не тільки брутфорсом. Завжди є 3 вразливих точки

1. Точка входу.

2. Канал передачі.

3. Пункт призначення (хостинг).

Брутфорс - це атака на хостинг, при наявності стійкого до підбору пароля, атака буде проводитися на п.1 і 2.

Найактуальніше варіант - зараження точки входу кейлогерам, але можна і перекрутити, перенаправити весь трафік на свій проксі з підміною HTTPS сертифіката, що дозволить трафік переглядати.