Через посилення доступу до деяких сайтів все більше число людей стали користуватися VPN і Tor для доступу до них, а також для анонімного серфінгу в інтернеті. Про VPN ми вже говорили в одній зі статей раніше, тепер поговоримо про Tor.

Відразу ж зазначу - в статті не буде інструкції про те, як завантажити і налаштувати Tor Browser - тільки технічний опис і принципи роботи самої мережі.

Принципи роботи мережі

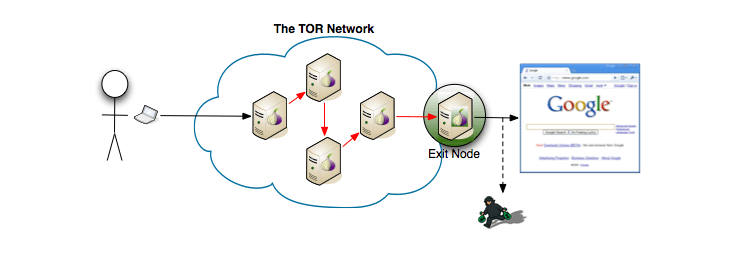

Для користувача мережа працює досить просто: його дані спочатку потрапляють на охоронний вузол, далі проходять через проміжний вузол на вихідний вузол, і вже з вихідного вузла - в пункт призначення:

Відстежити охоронний вузол через два інших вузла нереально, до того ж все виглядає так, ніби дані користувача з'явилися відразу з вихідного вузла. З урахуванням того, що через цей вузол може проходити самий різний трафік (в тому числі і нелегальний) - у відповіді за нього буде господар цього вузла, так що якщо ви знайдете його в реальному житті - потисніть йому руку, бо проблем із законом у нього вистачає .

Принципи пристрою різних вузлівРозберемося з вузлами детальніше.

- Вхідний (або охоронний, або сторожовий) вузол - місце, де ваші дані входять в мережу Tor. Причому вибирається не самий найближчий вузол, а найнадійніший, так що не дивуйтеся, якщо пінг виявляється на рівні пари сотень мілісекунд - це все для вашої безпеки.

Як влаштовано шифрування, і чому мережу - цибулинна

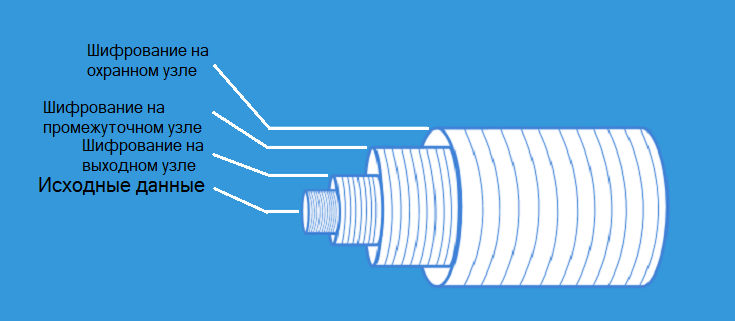

Tor розшифровується як The Onion Router, і тут виникає питання - а до чого тут цибулю? Вся справа в способі шифрування: він створений за принципом лука, тобто, щоб дістатися до його центру (до ваших даних), потрібно послідовно зняти всі шари (шифрування).

На ділі це виглядає так: клієнт шифрує дані так, щоб ключ розшифровки був тільки у вихідного вузла. На ньому вони знову ж шифруються, але вже так, щоб розшифрувати їх міг тільки проміжний вузол. На ньому дані знову ж шифруються так, щоб розшифрувати їх міг тільки сторожовий вузол:

В результаті трафік після вихідного вузла повністю зашифрований, і проміжний вузол ні за що не відповідає - він тільки передає зашифровані дані. Але ось до вихідного вузла трафік може йти вже і по HTTP і FTP, і витягти конфіденційну інформацію з нього особливих труднощів не становить.

Як можна заблокувати Tor

Зрозуміло, далеко не всі уряди «раді» тому, що їх громадяни спокійно заходять на заборонені сайти, тому розберемося, як в теорії можна заблокувати Tor.

Перший варіант - це блокувати вихідні вузли Tor. Тобто користувачі банально не зможуть вийти з мережі, і вона стане марною для тих, хто хоче використовувати її для анонімізації. На жаль - зі зрозумілих причин список всіх вихідних вузлів відомий, і в теорії при блокуванні їх всіх популярність Tor різко знизиться. У теорії - тому що навіть якщо заблокувати усі, хто виходив вузли на території однієї країни, ніхто не заважає користуватися вузлами сусідній, яка може і не блокувати такий трафік. З урахуванням того, що вузлів кілька тисяч - блокування навіть сотні не особливо вплине на стабільність мережі.

Другий варіант - блокувати всі вхідні в Tor користувачів. Ось це вже куди гірше, тому що робить мережу повністю марною, адже скористатися вихідними вузлами інших країн ясна річ не вийде (бо який там вихідний вузол, якщо в мережу потрапити не можна). Знову ж - список всіх сторожових вузлів є у відкритому доступі, і Tor був би вже заблокований, якби не одна хитрість - мости.

При цьому повний список усіх мостів строгому секреті, так що максимум, на що здатні уряду - це блокувати по кілька мостів за раз. Однак раз повний список не відомий, до того ж постійно з'являються нові мости - все це виглядає як боротьба з вітряними млинами. Найсерйозніша спроба знайти мости була зроблена дослідниками за допомогою сканера портів ZMap - вона дозволила знайти, за деякими даними, до 86% всіх портів. Але 86 - не 100, до того ж, як я вже писав, нові мости з'являються постійно.

Принцип консенсусу в мережі Tor

Зрозуміло, всю цю мережу з 7000 вузлів потрібно якось підтримувати. Для цього створено 10 потужних серверів, підтримуваних певним колом перевірених добровольців. Щогодини вони перевіряють працездатність всіх вузлів, через які вузли проходить більше трафіку, які вузли махлюють (про це нижче), і так далі. Причому публікація всіх даних відбувається у відкритому вигляді через HTTP (зрозуміло, крім списку всіх мостів) і доступна кожному.

Виникає питання - раз всі рішення по мережі приймаються разом, чому серверів 10 - адже тоді можлива нічия (5 на 5)? Все просто - 9 серверів відповідає за список вузлів, а один - за список мостів. Так що до консенсусу прийти завжди можна.

Що таке вузли-сніфери

Зрозуміло, багатьом, хто тримає вихідні вузли, приходила в голову думка - раз через їх вузли проходить трафік рівно так, як ніби він йде від пристрою користувача, то чому б не поживитися логінами і паролями (та й іншими конфіденційними даними)? З урахуванням того, що велика частина трафіку проходить по відкритих протоколах (HTTP, FTP і SMTP) - дані передаються прямо у відкритому вигляді, бери - не хочу. Причому, на жаль, цю пасивну прослушку (сніффінг) відстежити з боку користувача ніяк не можна, тому єдиний спосіб боротьби - надсилайте свої дані через Tor тільки в зашифрованому вигляді.

Зрозуміло, творцям (та й користувачам) Tor це не подобається, тому був придуманий прапор в консенсусі, званий BadExit. Його сенс у тому, щоб відловлювати і ставити спеціальні мітки на виходи, які прослуховують трафік. Способів визначення прослушки багато, самий банальний - створити сторінку, де можна вводити логіни і паролі, і передавати їх в мережі Tor по HTTP. Якщо потім з цього вузла буде спроба входу на цей сайт з цими логінами і паролями - значить цей вузол займається сніффінгом. Зрозуміло, ніхто не заважає їм користуватися, але, як я вже писав вище - шифруйте свої дані, і тоді господарі таких вузлів будуть безсилі.

Звичайно, далеко не всі вихідні вузли такі (за деякими даними, їх близько 5%), і більшість власників вузлів дуже серйозно ставиться до своєї ролі і приймає всі ризики на себе, допомагаючи існувати мережі Tor всюди, крім Антарктиди (думаю, пінгвіни Не проти , як і полярники - все ж у них є справи важливіші), за що їм велике людське спасибі.