Технологія XXI століття

Сьогодні в повсякденному житті ми стикаємося з різними видами безпеки: пожежної, охоронної, хімічної, виробничої, екологічної, фінансової, особистої. Однак таке їх розділення вельми умовно. Наприклад, ефективний захист одного з найцінніших надбань людини - інформації - можлива лише в тому випадку, якщо безпеку від усіх видів загроз буде гарантована не тільки даними, але і пристроїв їх зберігання і обробки, а також особам, які оперують цими даними. Ось чому сьогодні все більш широко використовують поняття інтегральної інформаційної безпеки.

Залежно від способів перехоплення інформації, фізичної природи збудження сигналів, а також середовища їх поширення можна виділити технічні канали витоку, канали перехоплення при передачі інформації системами зв'язку, витоку акустичної та видової інформації, комп'ютерні методи знімання інформації. У свою чергу технічні канали витоку інформації можна розділити на електромагнітні, електричні і параметричні.

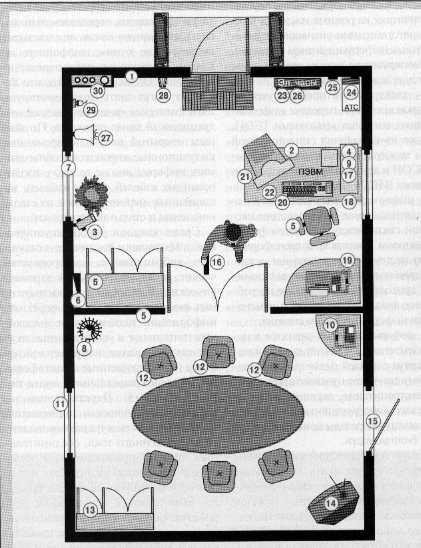

Схема можливих каналів витоку і несанкціонованого доступу до інформації в типовому одноповерховому офісі

Електромагнітні канали витоку

формуються в результаті побічного електромагнітного випромінювання:

- елементів ТСОЇ (18, 21), сигнал яких (струм, напруга, частота і фаза) змінюється так само, як і інформаційний;

- ВЧ-генераторів ТСОЇ і ВТСС (14), яке може ненавмисно модулюватися електричним сигналом, наведеним інформаційним;

- НЧ-підсилювачів технічних засобів передачі інформації (ТЗПІ) (27) в результаті випадкового перетворення негативного зворотного зв'язку в паразитную позитивну, що може привести до самозбудження і переходу підсилювача з режиму посилення в режим Автоматичне створення сигналів, модульованих інформаційним сигналом.

Електричні канали витоку з'являються внаслідок наведення:

- електромагнітного випромінювання, що виникає при передачі інформаційних сигналів елементами ТСОЇ, а також через наявність гальванічного зв'язку між сполучними лініями ТСОЇ і іншими провідниками або лініями ВТСС (23);

- інформаційних сигналів у колі електроживлення (29) внаслідок магнітної зв'язку між вихідним трансформатором підсилювача і трансформатором системи електроживлення, а також нерівномірного навантаження випрямляча, що приводить до зміни споживаного струму відповідно до змін інформаційного сигналу;

- інформаційних сигналів у колі заземлення (25) за рахунок гальванічного зв'язку з землею різних провідників (в тому числі нульового проводу мережі електроживлення, екранів) і металевих конструктивних елементів, що виходять за межі контрольованої зони безпеки.

Крім того, електричні канали витоку можуть виникати в результаті знімання інформації за допомогою різних автономних апаратних або так званих заставних пристроїв, наприклад міні-передавачів (5). Випромінювання цих пристроїв, що встановлюються в ТСОЇ, модулюється інформаційним сигналом і приймається спеціальними пристроями за межами контрольованої зони.

Можливе застосування спеціального "ВЧ-опромінення", електромагнітне поле якого взаємодіє з елементами ТСОЇ і модулюється інформаційним сигналом. Це параметричний канал витоку.

У вібраційних (або структурних) каналах середовище поширення інформації - конструктивні елементи будівель (стіни, стелі, підлоги та ін.), А також труби водо- і теплопостачання, каналізації (1, 30). Для перехоплення акустичних сигналів в даному випадку зазвичай застосовують контактні, електронні (з підсилювачем) і радіостетоскопи.

Опромінюючи лазерним пучком вібруючі в акустичному полі тонкі відображають поверхні (скла вікон, дзеркала, картини і т. П.), Можна сформувати оптозлектронний (лазерний) канал витоку акустичної інформації (7). Відбите лазерне випромінювання, модульоване акустичним сигналом по амплітуді і фазі, демодулируется приймачем, який і виділяє мовну інформацію. Засоби перехоплення - локаційні системи, що працюють, як правило, в ІК-діапазоні і відомі як "лазерні мікрофони". Дальність їх дії - кілька сотень метрів.

При впливі акустичного поля на елементи ВЧ-генераторів і зміні взаємного розташування елементів систем, проводів, дроселів і т. П. Переданий сигнал модулюється інформаційним. В результаті формується параметричний канал витоку акустичної інформації. Модульовані ВЧ-сигнали перехоплюються відповідними засобами (14). Параметричний канал витоку створюється і шляхом "ВЧ-опромінення" приміщення, де встановлені напівактивні заставні пристрої, параметри яких (добротність, частота і т. П.) Змінюються відповідно до змін акустичного (мовного) сигналу.

По каналах витоку акустичної інформації можуть перехоплюватися не тільки мовні сигнали. Відомі випадки статистичної обробки акустичної інформації принтера або клавіатури з метою перехоплення комп'ютерних текстових даних (20). Такий спосіб дозволяє знімати інформацію і по системі централізованої вентиляції (6).

Класифікація комп'ютерних вірусів, потенційно небезпечних з точки зору несанкціонованого доступу до інформації

Методи і засоби захисту вибираються в залежності від реальних можливостей і обставин, а також з урахуванням важливості інформації. Але найбільш ефективні інтегральні системи, що дозволяють перетворювати вихідні дані в цифровий вигляд і обробляти їх програмно-апаратними методами. Можливості таких систем значно розширилися з використанням в них ПК, до яких можуть бути підключені різні пристрої зв'язку і термінали на базі друкованих плат. Така багатофункціональна система здатна не тільки замінити безліч окремих технічних засобів зв'язку та обробки інформації, а й виконувати ряд нових функцій.

Прикладом такої системи є розроблена в Росії система Індекс. Вона призначена для передачі мовної, графічної, буквено-цифровий та іншої інформації за звичайними і комерційним каналам зв'язку. Інтегральна безпека забезпечується як фізичної, так і логічної (в тому числі і криптографічного) захистом.

Система Індекс. виконана на базі ПК моделі РС IBM, забезпечує інтегральний підхід до захисту інформації, єдиний порядок реєстрації та зберігання всіх видів даних. дістанціоннон (глобальне) управління з використанням пристроїв тонального набору (табл. 5).

Функціональні можливості системи ІНДЕКС

Обробка мовних даних

Запис і зберігання мовних повідомлень

Гарантований захист всіх видів інформації

Швидкість передачі: 300-2400 бод

Швидкість передачі до 9600 бод

Прийом сигналів від зовнішніх датчиків

Конфіденційність і достовірність даних

Корекція помилок по протоколу MNR-5 і вище

Криптозащита відповідно до ГОСТ28147-89

Автонабір записаних в пам'ять номерів