У DN описується вміст атрибутів в дереві (так званий шлях навігації), необхідну для доступу до конкретної записи АБО базової (стартової) записи пошуку.

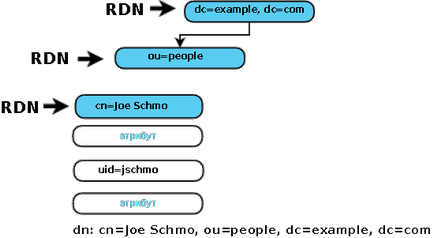

DN складається з серії RDN (Relative Distinguished Names, відносних унікальних імен), які визначаються шляхом переміщення ВГОРУ по дереву (DIT) в напрямку його кореневої запису (суфікса або базової записи). і записуються ЛІВОРУЧ ПРАВОРУЧ, на відміну, наприклад, від файлової системи, де шляху записуються СПРАВА ЛІВОРУЧ.

DN записується ЛІВОРУЧ ПРАВОРУЧ.

При додаванні в DIT нового запису за допомогою DN сервера повідомляється, яким чином структурувати (або розмістити) даний запис. Приклад додавання нових записів з використанням файлу LDIF (точно також їх можна додати за допомогою LDAP-браузера або спеціалізованого клієнтського інструменту LDAP).

Цей LDIF створює наступну структуру каталогу:

Як правило, немає різниці, значення якого атрибута використовується при додаванні запису, аби дотримувалася умова унікальності 'dn:'. В останньому записі наведеного прикладу для цієї мети було вирішено використовувати cn = Joe Schmo. Точно також можна було б використовувати uid = jschmo. В процесі пошуку LDAP може бути використаний будь-який атрибут або комбінація атрибутів, так що записи можуть бути знайдені незалежно від того, яке значення 'dn:' використовувалося при їх створенні. Щоб уникнути зайвих операцій пошуку, в більшості випадків має сенс використовувати значення 'dn:', що представляє собою той DN, який найчастіше використовуватиметься для доступу до запису. Таким чином, в попередньому прикладі мається на увазі, що найчастіше при зверненні до каталогу буде використовуватися атрибут cn =.

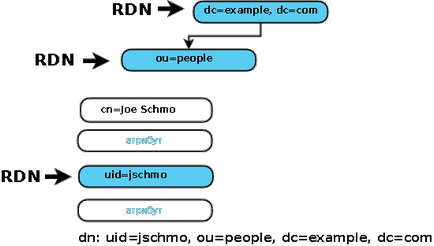

Однак, якщо якийсь запис планується використовувати для аутентифікації користувача, значення її 'dn:' створення стає надзвичайно важливим і визначає єдиний можливий DN входу в систему. Причина цього в тому, що перевірка справжності здійснюється за допомогою LDAP-операції Bind, яка вимагає надання DN підключення (Bind DN) і, опціонально, пароля, при цьому ніякі операції пошуку НЕ дозволені. Таким чином, даний DN підключення МОЖЕ БУТИ ТІЛЬКИ тим DN, який використовувався при додаванні (створення) записи. Наступний LDIF-файл створює dn з використанням атрибута uid, більш відповідного системам аутентифікації LDAP:

Цей LDIF створює наступну структуру каталогу:

У стандартах LDAP немає спеціального терміну, що вказує на DN, який використовується при первинному створенні запису. Однак іноді, особливо в контексті LDAP, що застосовується в Microsoft AD, даний DN 'створення' називається DN принципала (Principal DN). головним чином внаслідок використання його в якості принципала (принципала безпеки) в Kerberos.