Ну, по-перше, вас можуть заддосіть просто фана заради. Так, і таке буває. Однак, в такому випадку переживати особливо не варто, ймовірність дуже мала і все таке. Школьнічек з куди більшим задоволенням спробує атакувати сайт улюбленої школи. Ну або сайт ФСБ, якщо це сміливий школьнічек.

По-друге, це може бути DDoS як вираз особистої неприязні. Зазвичай: хакерської громадськості до <чему-либо>. Найчастіше такі атаки направляють проти сайтів медійних персон, держструктур або компаній першого порядку, які багатьом насолили і напрошуються на трибунал. Так що, швидше за все, вас це теж не повинно особливо хвилювати.

По-третє, DDoS як інструмент придушення конкуренції. Ось це вже цікавіше. Вас замовляє ваш конкурент, маючи на меті завдати вам морально-матеріальної шкоди.

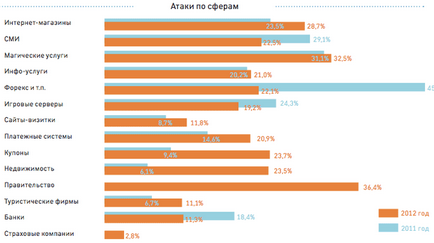

Ось, до речі, статистика за минулі роки, про атаки в різних сферах (взято з xakep.ru).

Якщо ви не значимі - то навряд чи на вас будуть витрачати сили. Однак перестрахуватися іноді варто.

До нашої розповіді підключається Олексій Федорович, незмінний майстер-над-безпекою. Слухаємо його повчання і часом пускаємося в теоретизування.

DDoS частіше роблять за допомогою спамерських пошукових роботів. Боти - це рядові комп'ютери користувачів з усього світу, які колись були заражені спеціально для таких акцій. Так-же DDoS, буває, проводять з кількох серверів, не створюючи ботнети (мережі з заражених троянською програмою комп'ютерів) - якщо вихідний канал у сервера досить широкий, цілком можливо похитати який-небудь невеликий сайт, Але в цьому випадку зазвичай через кілька годин велика ймовірність (по-любому) потрапити в поле зору монітора хостера, де, власне, і хостятся ці сервера. Сервера прикриють, атаку зупинять.

Видихнули. Ну а що, якщо все-таки великий ботнет? Така собі мережу, здатна своїми безглуздими запитами завалити навіть найстійкіший сервер?

Саме так, а що робити якщо ботів 10-50k і більш? Можна звичайно, почекати пару годин, коли у зловмисників закінчаться гроші, які вони заплатили за оренду ботнету (власники ботнетів здають їх в оренду, взагалі я сумніваюся, що вони самі ними користуються - бізнес дуже прибутковий, але ризиковий). Але для великих сайтів пара годин «лежання» це смерті подібно: клієнти не можуть потрапити в улюблений магазин, багато матюкаються, рейтинги компанії падають, втрачається прибуток.

Вже страшно, але не кожен може сказати, що двогодинний простий сайту принесе його бізнесу мільйонні збитки. Ось простий верстата на заводі - так. Або простий на навантаженні, скажімо. Ну а сайт - як не крути, все-то альтернативний канал. Ну якщо це не онлайн-магазин (без офлайн-аналога).

Взагалі вважаю, DDoS зараз зовсім не модний, ним користуються лише люди, яким потрібен результат зараз і негайно, або здирникам, які просять грошей за зупинку атаки. Не бачу сенсу ввалити шалені гроші на покупку такої послуги, простіше ті ж самі гроші заплатити за повноцінний злом сервера. Тактика анонімусів - спочатку шукають sql ін'єкції (такий спосіб отримати доступи до управління базою даних сайту), інші дірки, потім проходяться публічними сканерами, якщо нічого не змогли знайти і зробити, тоді вже валять ДДОС.

Якщо від DDoS-перевантаження застрахуватися майже неможливо, то уразливості в програмному коді краще таки усунути (краще - не допускати спочатку). А то будуть вам до купи і віруси, і веселі послання на весь екран від хакерів з Бомбея, і багато що ще.

Запорука успіху - не віддавати розробку сайту неперевіреними програмістам і вибирати CMS з хорошими рекомендаціями з безпеки.

Після запускається ще один скрипт, який бере цей файл статистики і дивиться, а чи не перевищив якийсь IP задані ліміти. Якщо ліміти перевищені, то засобами того ж itables цей IP баниться. Також варто врахувати, що на сервері роздуваються файли журналів, іноді до декількох сотень гігабайт, боротися з цим можна правильно налаштувавши logrotate. Це найпоширеніший спосіб.

Якщо атака йде конкретно з якоїсь країни, регіону і т.п. Засобами nginx і geoip можна на час (назавжди) забанити непотрібні країни. Припустимо, у вас інтернет-магазин розрахований на російську аудиторію, можна взагалі всіх забанити, крім Росії. Але при таких масових Банах можна ненароком позбутися пошукових роботів, які індексують ваш сайт, тут вже вирішується по ситуації, як варіант - вирішувати пошуковики по сигнатурі реффера, шаблони є в гуглі.

Розміщувати сайт в хмарі, Сенс хмарних рішень в тому, що весь трафік перед тим, як потрапити на ваш сайт, проходить фільтрацію через сервери компанії, яка надає послуги хмарного хостингу, трафік фільтрується, ну і потім потрапляє на ваш сайт. Користувачі ж не помічають ніякої затримки і, відповідно, дискомфорту не відчувають. Наприклад, хороші хмарні хостинги - cloudflare і amazon. Але і тарифи у них теж хороші.

- Ну ось, хоч якийсь плюс у безпеки хмар.

Хардварний (не програмне) методи, підходять, якщо ви самі собі хостер. Купуєте залізяку, ту ж Cisco Guard, йдете на курси з налаштування, отримуєте атестат, потім через рік нарешті налаштовуєте її і спите спокійно.

Іноді допомагає зміна хостингу на більш просунутий.

- поводьтеся добре,

- тримайте при собі грамотного безпечники,

- хоча б тлумачного адміністратора,

- не замовляйте сайти де попало,

- не віддавайте сайти кому попало на підтримку,

- і не віддавайте сайти кому попало на SEO.

- якщо що - не соромтеся судитися з атакуючими.

Хоча чисто технічно - обчислення лиходія часом виявляється тим ще квестом. Всім сумлінних конкурентів!