Який метод оптимальний для ваших умов? Пересилання файлів по Internet - операція вельми поширена, а захист переданих файлів має першорядну важливість для багатьох підприємств. Існує цілий ряд способів передачі файлів і безліч методів захисту цих файлів в процесі передачі.

Реєстрація на конференцію

Який метод оптимальний для ваших умов?

В дорозі і після прибуття

Альтернативний варіант - використання сервера FTP, що забезпечує передачу даних по протоколу FTP Secure. По суті, FTPS - це протокол FTP, що виконується по захищеному з'єднанню SSL. Можливість використання протоколу FTPS передбачена в багатьох популярних клієнтів FTP, але, на жаль, вона не реалізована в службі FTP Service корпорації Microsoft. Тому вам доведеться задіяти забезпечує таку можливість додаток сервера FTP (наприклад, популярний продукт WFTPD). Не плутайте FTPS з протоколом SSH File Transfer Protocol. SFTP - це протокол для передачі файлів, що виконується поверх оболонки Secure Shell (SSH); крім того, його можна використовувати для передачі файлів. Втім, потрібно мати на увазі, що SFTP несумісний з традиційним протоколом FTP, так що поряд із захищеним сервером оболонки (скажімо, з сервером, що надаються SSH Communications Security), знадобиться спеціальний клієнт SFTP (це може бути клієнт, що входить в пакет PuTTY Telnet / Secure Shell або WinSCP з графічним інтерфейсом).

Встановивши VPN-з'єднання, ви зможете виділяти каталоги і передавати файли в обох напрямках. При будь-якому варіанті використання VPN трафік шифрується, тому необхідності в додатковому шифруванні файлів не виникає - крім тих випадків, коли потрібно, щоб файли залишалися захищеними і в системі, на яку вони передаються. Цей принцип можна застосувати до всіх методів передачі, про які я згадував досі.

Оскільки кошти для обробки електронної пошти набули такого широкого поширення, далі в цій статті ми будемо обговорювати перш за все питання безпечної передачі файлів по каналах електронної пошти. При цьому ми будемо виходити з того, що відправнику необхідно шифрувати дані, щоб захистити їх як на етапі передачі, так і після доставки. Отже, розглянемо найбільш популярні на сьогодні технології шифрування повідомлень електронної пошти.

Засоби стиснення файлів

Існує безліч засобів стиснення файлів в єдиний архівний файл, і багато хто з пропонованих рішень передбачають застосування тієї чи іншої форми шифрування для захисту вмісту архіву. Зазвичай в процесі стиснення встановлюється пароль, і всякий, хто хоче відкрити архів, може зробити це тільки за допомогою даного пароля.

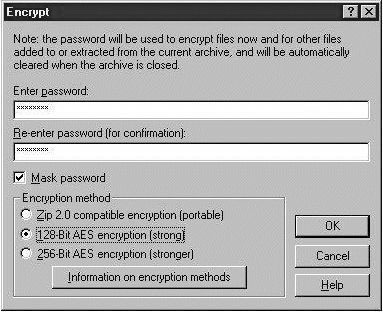

Один з найбільш популярних методів створення архівів стислих файлів - метод zip-компресії; його підтримують практично всі архіватори. І одне з найпоширеніших на сьогодні коштів zip-компресії - додаток WinZip. Його можна використовувати як автономну програму, вбудувати в Windows Explorer для полегшення доступу, а також за допомогою модуля WinZip Companion for Outlook інтегрувати цей продукт з клієнтом Outlook. WinZip, як і багато інших оснащені засобами zip архіватори, забезпечує можливість шифрування за методом Zip 2.0 Encryption. Але треба сказати, що захист файлів за допомогою цього методу недостатньо надійна. Більш прийнятний варіант шифрування реалізований в продукті WinZip 9.0. Як показано на екрані 1, нині WinZip підтримує специфікацію Advanced Encryption Standard (AES), де використовуються 128-розрядні або 256-розрядні ключі шифрування. AES - відносно нова технологія, але її вже вважають промисловим стандартом.

Екран 1. WinZip підтримує специфікацію AES

Я не можу сказати точно, скільки архиваторов забезпечує застосування стійких алгоритмів шифрування засобами AES, і обмежуся згадкою одного такого додатка; це розроблене компанією BAxBEx Software виріб bxAutoZip. Воно здатне взаємодіяти з програмою шифрування CryptoMite фірми BAxBEx і може вбудовуватися в Outlook. Якщо WinZip дозволяє шифрувати дані тільки засобами Zip 2.0 і AES, CryptoMite забезпечує можливість використання ряду інших засобів шифрування, включаючи популярні алгоритми Twofish і Blowfish, Cast 256, Gost, Mars і SCOP.

Засобами розпакування zip-файлів оснащені вже практично всі комп'ютерні системи, однак не всі zip-додатки забезпечують сумісність з різними алгоритмами шифрування. Тому, перед тим як відправляти зашифровані файли, треба переконатися в тому, що zip-додаток одержувача «розуміє» обраний алгоритм.

Не забувайте про те, що оснащені засобами шифрування архіватори забезпечують передачу файлів не тільки по каналах електронної пошти. Їх можна ефективно використовувати для транспортування даних і за допомогою інших згаданих вище методів.

Pretty Good Privacy

Після цього PGP Corporation продала комерційну версію PGP, яка функціонує в середовищах Windows і Mac OS X. Поточна версія PGP 9.0, в якій реалізовані засоби шифрування окремих файлів і шифрування всього вмісту диска, може бути вбудована в AOL Instant Messenger (AIM). Крім того, PGP 9.0 інтегрується з такими виробами, як Outlook, Microsoft Entourage, Lotus Notes, Qualcomm Eudora, Mozilla Thunderbird і Apple Mail.

У PGP застосовується система шифрування з відкритим ключем, що передбачає генерування пари ключів шифрування - відкритого ключа та секретного ключа. Ці два ключа математично взаємопов'язані таким чином, що зашифровані за допомогою відкритого ключа дані можуть бути розшифровані тільки за допомогою секретного ключа. Користувач PGP генерує пару «відкритий ключ - секретний ключ», після чого публікує відкритий ключ в загальнодоступному каталозі ключів або на Web-сайті. Секретний ключ, зрозуміло, ніде не публікується і зберігається в секреті; їм користується тільки його власник. При розшифровці даних за допомогою секретного ключа необхідно отримати пароль, але при шифруванні даних за допомогою відкритого ключа це не передбачено, оскільки відкритими ключами можуть користуватися всі бажаючі.

Для забезпечення більш надійних гарантій автентичності відкритих ключів можна використовувати цифрові підписи за допомогою ключів інших користувачів. Підпис ключа іншим користувачем служить додатковим підтвердженням того, що ключ дійсно належить людині, яка називає себе його власником. Щоб підтвердити достовірність ключа за допомогою цифрового підпису, PGP виконує якусь математичну операцію і додає до ключу її унікальний результат. Потім підпис можна перевірити, порівнявши її з підписує ключем, який застосовувався для створення підпису. Цей процес нагадує процес підтвердження однією людиною ідентичності іншого.

Системі PGP довіряють багато, оскільки вона давно вже завоювала в галузі репутацію надійної технології для захисту інформації. Але як би там не було, якщо ви вирішили використовувати PGP або інший метод шифрування даних за допомогою відкритих ключів, пам'ятайте, що одержувачі ваших файлів теж повинні мати у своєму розпорядженні сумісної системою шифрування. Одна з переваг системи PGP при використанні електронної пошти в якості носія даних полягає в тому, що вона підтримує власну модель шифрування, а також технології X.509 і S / MIME, про які я розповім далі.

Крім того, слід зазначити ще один момент. Незалежно від того, чи планується використовувати PGP, WinZip або іншу систему шифрування, якщо ви хочете на додаток до шифрування приєднаних файлів зашифрувати вміст власне повідомлення, потрібно записати повідомлення в окремий файл і теж зашифрувати його. За бажанням цей файл з повідомленням можна розмістити в архіві разом з іншими файлами або приєднати його в якості файлу-вкладення.

Інфраструктура відкритих ключів (Public Key Infrastructure, PKI) унікальна, проте принцип її дії в чомусь нагадує принцип дії PGP. PKI передбачає використання пари ключів - відкритого і секретного. Для кодування даних, які направляються одержувачу, відправники застосовують його відкритий ключ; після того як дані доставляються одержувачу, він розшифровує їх за допомогою свого секретного ключа.

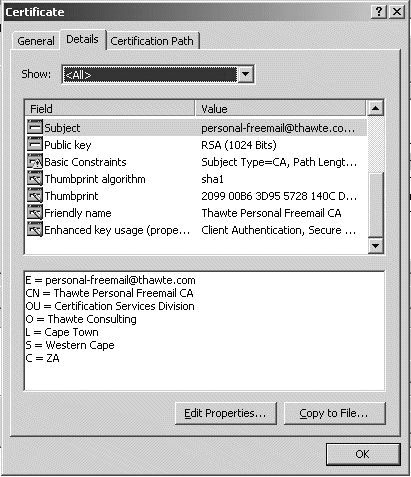

Як і PGP, PKI дозволяє формувати «ланцюжка довіри», в яких сертифікати можуть бути підписані за допомогою сертифікатів інших користувачів. Більш того, з'явилися засвідчують центри Certificate Authorities (CA). Це наділені довірою незалежні організації, які не тільки видають власні сертифікати, а й підписують інші сертифікати, гарантуючи тим самим їх справжність. Як і у випадку з PGP і пов'язаними з цією системою серверами ключів, сертифікати можуть публікуватися на загальнодоступних або приватних серверах сертифікатів або на серверах LDAP, пересилатися по електронній пошті і навіть розміщуватися на Web-вузлах або на файловому сервері.

Для забезпечення автоматичної перевірки достовірності сертифікату розробники клієнтів електронної пошти та Web-браузерів зазвичай оснащують свої програми засобами взаємодії з серверами центрів сертифікації. В ході цього процесу ви також зможете отримати інформацію про відкликання сертифіката з тих чи інших причин і, відповідно, зробити висновок про те, що цьому сертифікату можна більше довіряти. Зрозуміло, за послуги центрів сертифікації з надання і запевненням сертифікатів іноді доводиться платити; ціни можуть бути різними в залежності від обраного центру сертифікації. Одні організації надають клієнтам безкоштовні персональні сертифікати по електронній пошті, інші беруть за це значну винагороду.

В основі PKI лежить специфікація X.509 (що є похідною від специфікації LDAP X). Тому сертифікати, видані одним центром (включаючи сертифікати, які ви генеруєте для себе), зазвичай можна використовувати на цілому ряді платформ. Потрібно тільки, щоб ці платформи були сумісні зі стандартом X.509. Ви можете і самі генерувати сертифікати за допомогою будь-якого з наявних інструментальних засобів, таких як OpenSSL.

Деякі незалежні центри сертифікації, такі як Thwate і InstantSSL компанії Comodo Group, пропонують користувачам безкоштовні персональні поштові сертифікати; це простий спосіб отримання сертифікатів. Крім того, такі сертифікати вже будуть підписані видала їх інстанцією, що полегшить перевірку їх достовірності.

Шифрування на основі даних про відправника

Технологія IBE передбачає зберігання секретного ключа одержувача на сервері ключів. Одержувач підтверджує свої права доступу до сервера ключів і отримує секретний ключ, за допомогою якого здійснює дешифрування вмісту повідомлення. Технологію IBE можуть застосовувати користувачі Outlook, Outlook Express, Lotus Notes, Pocket PC, а також Research in Motion (RIM) BlackBerry. За словами представників Voltage Security, IBE виконується також на будь-яких поштових системах на базі браузерів під управлінням практично будь-якій операційній системи. Цілком ймовірно, що такі універсальні рішення Voltage Security - саме те, що вам потрібно.

З урахуванням всіх обставин

Існує безліч способів безпечної передачі файлів по каналах Internet, і, без сумніву, самий простий і ефективний з них забезпечується засобами електронної пошти. Зрозуміло, ті, кому доводиться обмінюватися великою кількістю файлів, що складають великі обсяги даних, можуть розглянути можливість використання інших методів.

Слід ретельно зважити, скільки файлів ви будете передавати, наскільки великі вони за обсягом, як часто вам доведеться передавати ці файли, хто повинен мати доступ до них і як вони будуть зберігатися за місцем отримання. З урахуванням цих чинників ви зможете підібрати оптимальний спосіб передачі файлів.

Поділіться матеріалом з колегами і друзями