Компанією Microsoft для своїх систем була розроблена технологія мережевого захисту Network Access Protection (MS-NAP). Вона призначена для обмеження доступу до мережі за принципом відповідності встановленим вимогам безпеки, головне з яких - наявність сервіс-пака і останніх латок-хотфиксов.

У MS-NAP відсутній механізм захисту від проникнення зловмисників, проте за допомогою цієї технології можна убезпечити роботу в мережі окремих машин.

У чому переваги технології Network Access Protection?

Грубо кажучи, головною метою NAP є запобігання підключення до мережі клієнтських систем із застарілою конфігурацією (наприклад тих, де встановлено старі версії службових пакетів доповнень, антивірусного ПО і ін). NAP також надзвичайно корисна для мобільних систем. Уявіть власника ноутбука, який працює вдома і підключається до корпоративної мережі, будучи поза офісом; якщо це суперечить політиці безпеки компанії, NAP зможе заборонити доступ для даного комп'ютера.

NAP необхідна в тих випадках, коли співробітники фірми входять в мережу зі своїх домашніх ПК. Зазвичай організації забороняють доступ в мережу таким машинам, але трапляються винятки. У подібних ситуаціях NAP необхідна як повітря, оскільки без неї адміністратор не може навіть перевірити, чи є на комп'ютері останні версії службових пакетів і хотфиксов.

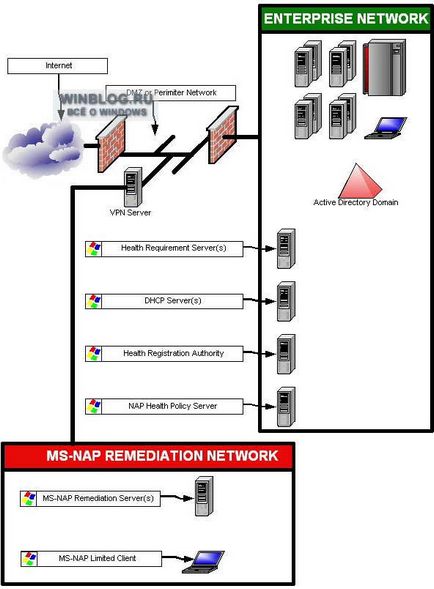

Інструментарій MS-NAP використовує ролі об'єктів мережі для здійснення політики адміністрування і безпеки, зберігання даних про системні вимоги для клієнтських машин, їх перевірки на відповідність цим вимогам, автоматичного надання необхідних доповнень і виправлень, а також тимчасової ізоляції не відповідають вимогам пристроїв - все це, згідно обраним налаштувань. Для пристроїв з виявленими недоліками передбачена спеціальна карантинна зона (корекційна мережу), де здійснюється потрібна настройка конфігурації, після якої вони можуть бути знову використані для подальшої роботи в корпоративній мережі. На малюнку A показана звичайна схема роботи MS-NAP і її рольових об'єктів.

Малюнок A. MS-NAP використовує різні рольові об'єкти.

Microsoft давно випускає продукти для серверів, здатні здійснювати функції маршрутизації і управління службами DNS, DHCP, WINS; MS-NAP не є винятком. Хоча не всім IT-фахівцям на підприємствах знадобляться надаються мережевим обладнанням служби, технологія MS-NAP дозволяє використовувати рольові об'єкти сервера Windows для ідентифікації та управління системами безпеки. MS-NAP використовує традиційне мережеве обладнання, тому дана технологія не може вважатися 100% -м продуктом Microsoft.

Механізм роботи MS-NAP

Суть MS-NAP досить ясна. Незрозуміло тільки як все це працює. Для здійснення захисту мережі MS-NAP використовує рольові об'єкти сервера в поєднанні з комбінаціями комунікаційних каналів. Розглянемо докладніше потік трафіку MS-NAP. Для сервера використовуються наступні компоненти MS-NAP:

Варіанти використання MS-NAP

Після того, як ми розглянули принцип роботи MS-NAP, давайте розберемося, які вигоди від застосування цієї технології можуть отримати користувачі звичайних мереж. Безпека стоїть на першому місці в політиці будь-якої організації, отже, функції захисту кожного програмного продукту повинні бути передбачені ще на самих ранніх стадіях розробки. Технологія MS-NAP здатна заборонити доступ в мережу незахищеним системам і окремим користувачам. У середовищі Windows є один з кращих інструментів з управління системами - домен Активної директорії (Active Directory, AD).

За допомогою AD IT-професіонали можуть здійснювати управління великою кількістю елементів систем і використовувати додаткові пакети адміністрування, наприклад Systems Management Server (SMS), а також налаштовувати політику оновлень для Windows і захисту від вірусів. MS-NAP може допомогти там, де не працюють звичайні стратегії адміністрування.

Уявіть ситуацію, коли постачальнику або іншому діловому партнерові знадобилося підключитися до ресурсу корпоративної мережі. Підключення може здійснюватися з машин, приєднаних до іншого домену або до мережі з іншим механізмом управління, тобто недоступних для контролю адміністратором. Нарешті ці комп'ютери можуть належати іншому середовищі Активних директорій, а це значить, що у адміністратора, після того як ці машини підключатися до мережі, що не буде необхідних ресурсів для коригування необхідних налаштувань. Технологія MS-NAP виправить потрібні параметри віддаленої системи, перш ніж вона отримає доступ до мережі.

Проблеми оновлення і налаштування конфігурації систем з інших організацій - тема окремої розмови, менш важлива, ніж питання про надання їм прямого доступу до корпоративної мережі. Але в разі подібної необхідності MS-NAP змусить віддалену систему прийняти правила мережевої політики перед тим, як надати їй можливість підключення. Це допомагає подолати розбіжність в стандартах, прийнятих організацією і групами розробників комп'ютерного обладнання.

Головним завданням MS-NAP є профілактика ризиків, що виникають при підключенні віддалених користувачів, які виходять в мережу з домашніх комп'ютерів і ноутбуків. Найбільший ризик виникає при вході в мережу користувачів, які майже не дбають про безпеку своїх систем. MS-NAP дозволяє здійснювати управління конфігурацією всіх віддалених систем, включаючи ті, що рідко підключаються до мережі (через що не відбувається своєчасне оновлення конфігурації параметрів безпеки). Клієнт MS-NAP не зобов'язаний мати обліковий запис в домені Активної директорії організації. До того ж за допомогою AD можна здійснювати безпосереднє управління ідентифікацією.

Ресурси Microsoft для MS-NAP

Межплатформенная підтримка NAP