Безпечний гостьовий доступ в Інтернет на підприємствах

Гості, які бажають відправляти і отримувати електронну пошту, завантажують свіжу інформацію зі своїх файл-серверів або шукають її в своїх базах даних для виконання замовлень і поставок, проводячи, таким чином, свого часу в ваших офісах більш продуктивно. Це накладає на локальну мережу підприємства вимоги щодо надання нового класу доступу, званого «Гостьовий доступ на підприємствах», і шлюзи Nomadix чудово вирішують ці проблеми, роблячи гостьовий доступ простим і безпечним.

В останні роки все більше підприємств потребують надання легкого, простого в експлуатації високошвидкісного доступу в Інтернет людям, які відвідують офіси, не збільшуючи при цьому ризику для безпеки власної мережі. Такими відвідувачами є, наприклад, постачальники, консультанти, торгові менеджери або службовці з інших офісів.

Мережа для гостьового доступу на підприємстві схожа на звичайну мережу громадського доступу в хот спот, однак вона вимагає незрівнянно вищою захищеності.

Мережа підприємства, що забезпечує ідентифікацію, може бути піддана небажаного впливу з боку часто мінливої групи користувачів, які абсолютно невідомі адміністратора мережі. Без шлюзів Nomadix, що надають доступ, буде завжди турбуватися реконфігурація налаштувань комп'ютерів для підключення до місцевої локальної мережі (IP-настройки, установки Proxy в браузерах). А це, в свою чергу, буде збільшувати ризик для мережевої безпеки, якому будуть піддаватися всі комп'ютери мережі.

Залежно від очікуваної кількості одночасно працюючих в Інтернеті гостей Nomadix пропонує досить багато конфігурацій своїх шлюзів для задоволення будь-яких потреб:

Для великих і середніх мереж - це шлюз AG 5800, обробляє від 300 до 4000 одночасно працюючих гостей.

Для малих мереж - шлюз AG 2400, розрахований на 100 - 300 користувачів.

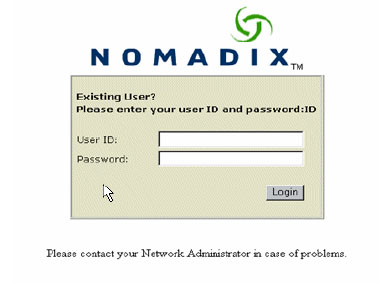

Для користувача підключення до мережі, керованої Nomadix'ом, виглядає наступним чином. Користувач запускає браузер і потрапляє на портальну сторінку, шлях до якої прописаний в шлюзі. На ній користувач вводить ім'я / пароль, надані підприємством або роумінговими партнером.

Шлюзи Nomadix підтримують різні методи аутентифікації користувачів в автоматичному режимі - UAM, 802.1x, Smart Client. Ці методи працюють одночасно і прозоро для користувача.

UAM -Universal Access Method (аутентифікація на WEB-браузері):

- Ім'я / пароль (локальні або на RADIUS-сервері)

- Кредитні картки

- XML

802.1x - використовуються різні EAP-стандарти (на RADIUS'е)

- EAP (Extensible AuthenticationProtocol) методи:

- EAP - MD5 - аутентифікація по імені / паролю

- EAP - SIM - аутентифікація по SIM-карті (як в GSM-мережах)

- EAP - TLS - аутентифікація на основі сертифікату (як при SSL)

- EAP - TTLS - тунельний TLS підтримує аутентифікацію за замовчуванням і передачу імені / пароля по тунелю TLS

- PEAP - захищений EAP, забезпечує аутентифікацію за замовчуванням і оберігає від Man-In-The-Middle атак, використовуючи TLS

Smart clients - вбудована підтримка користувачів систем GRIC, Boingo, IPass

Управління смугою пропускання (Bandwidth control Up / Down)

Лімітування кількості одночасних сесій (Session Rate Limiting)Перенаправлення вихідної пошти (SMTP Redirection).

Функція SMTP Redirection покликана вирішити дану проблему і надати мобільним користувачам можливість користуватися місцевим сервером для відправки листів. Nomadix розпізнає вихідні поштові пакети і перенаправляє їх на вказаний в налаштуваннях SMTP-сервер. Але одержувач листа не бачить в заголовку нічого особливого, як якщо б лист був відправлений звичайним способом.

Інтелектуальний NAT (iNAT) - VPN plugplay.

Ця функція надає такі переваги, як:

- Робить можливість VPN-з'єднань для неправильно (стосовно місцевої мережі) сконфигурированних користувачів, значно знижуючи експлуатаційні витрати на їх технічну підтримку і підвищуючи їх ступінь задоволення від роботи в даній мережі.

Пакетний фільтр Packet Filter.

Шлюз Nomadix - це ідеальне рішення для будь-яких сценаріїв і створює ідеальну робочу обстановку для всіх гостей, які хотіли б отримати легкий у використанні і безпечний, захищений доступ в Інтернет без обтяжливої завантаження вашого IT-персоналу.

Приклади мережевий архітектури.

Завдання №1. Гостьовий доступ в Інтернет в холах / конференц-залах підприємства, використовуючи наявний Інтернет-канал.

Шлюз Nomadix підключається до вільного Ethernet-порту Інтернет-роутера для поділу гостьового трафіку і трафіку від закритої зони підприємства.

Поділ здійснюється за VLAN'ам, Access List'ам або установкам firewall'а. Більшість роутерів Cisco містять зазначену функціональність.

Найпростіше - шлюз підключається до роутера. Спроби проникнення в мережу підприємства з гостьової зони запобігають за допомогою Access Control Lists роутера.

Шлюз Nomadix використовує певний VLAN для прямого підключення до існуючого роутера. Завдяки VLAN поділ трафіку виконується на 2-му рівні, що є найбільш надійним методом захисту мережі підприємства. Гостьовий і мережевий трафики знаходяться в різних VLAN'ах і широкомовних доменах.

Ще одна можливість полягає в підключенні роутера до невикористовуваних trunk-порту VLAN-комутатора. Потім до комутатора підключається шлюз Nomadix, який виявляється в окремому VLAN'е. У цій схемі трафики також розділені на 2-му рівні.

Завдання №2. Гостьовий доступ в холах / конференц-залах з використанням окремого Інтернет-каналу.

У цьому сценарії шлюз Nomadix підключається до Інтернет, використовуючи окреме WAN-з'єднання. VLAN'и можуть використовуватися на абонентській стороні мережі для поділу трафіку. Мережа підприємства в цьому рішенні також відокремлена на 2-му рівні.

Завдання №3. Гостьовий доступ на підприємстві з декількох зон.

Третій сценарій є комбінацією шлюзу Nomadix і точок доступу, що підтримують VLAN в поєднанні з безліччю SSID. Комбінація громадських і приватних (public і private) бездротових VLAN підтримується в одній мережі.

Гості підприємства, що використовують бездротовий доступ, можуть аутентифицироваться за допомогою 802.1х на додаток до універсального методу UAM.

Як виглядає процес підключення для гостя:

Крок 1. Гість вибирає SSID гостьовій мережі.

Крок 2. Гість відкриває браузер і перенаправляється на портальну сторінку.

Крок 3. Гість вводить ім'я / пароль, надані підприємством або роумінговими партнером.

Крок 4. Відбувається підключення до Інтернет.