Вирішив розповісти про уразливості AirOS на прикладі злому NanoStation M2.

Дізнавшись, що точка доступу працює на AirOS створеної на базі linux, я без зусиль знайшов в мережі опис уразливості цієї ОС.

Далі заходжу по лінку 192.168.1. *** / admin.cgi / ds.css

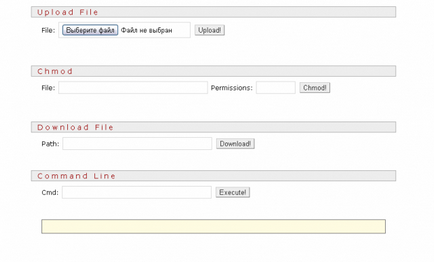

І розумію, що отримано практично повний доступ до ОС.

Як і годиться пароль захешірован. Звичайно, можна було так само скачати скрипт зміни пароля і розібратися в його алгоритмі, але я вирішив зробити простіше. в файлі /usr/etc/system.cfg лежать дефолтні настройки, в тому числі і хеш пароля «ubnt».

users.status = enabled

users.1.status = enabled

users.1.name = ubnt

users.1.password = VvpvCwhccFv6Q

Далі, у себе на машині редагую скачаний файл «passwd» змінюючи хеш пароля на дефолтний

і заливаю його на точку доступу

після чого залишилося помістити його на місце

Профіт =)

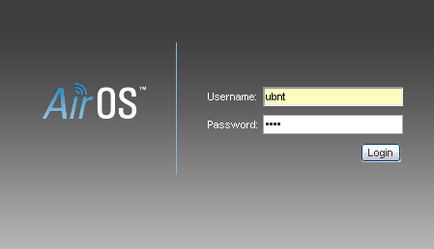

Заходимо на точку доступу по дефолтними логіном / паролем ubnt / ubnt

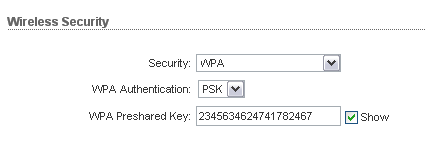

Дізнатися пароль від wi-fi вже справа техніки

Дані маніпуляції не дали мені повного доступу в ОС. тому при зміні пароля OS лається, що пароль «ubnt» не вірний, але бажаний результат я отримав.

Сподіваюся хтось підкаже як повністю скинути / змінити пароль