Групи з обмеженим доступом

За допомогою локальних політик безпеки і політик «Групи з обмеженим доступом» зокрема, ви можете вказати дві властивості, що визначають членів даної групи, а також членства в групах для конкретної групи безпеки. Дана політика безпеки має особливу цінність для організацій, в яких властива складна ієрархія груп безпеки. Як відомо, групи - це важливий клас об'єктів, оскільки вони служать для єдиного управління колекціями користувачів, комп'ютерів та інших груп. Незважаючи на те, що дані політики безпеки дуже схожі на можливості функціоналу оснащення «Active Directory: Локальні користувачі та комп'ютери». я рекомендую не ігнорувати використання даних політик. У зв'язку з тим, що на перший погляд властивості «Члени групи» і «Член груп» дуже схожі, між ними є істотні відмінності.

Параметр «Член груп» вказує приналежність даної групи до ще однієї групи. Застосування цього параметра гарантує членство визначається вами групи у зазначеній локальної групи. У тому випадку, якщо ви налаштували локальні політики безпеки в кількох об'єктах групових політик, то для обраних груп буде застосовуватися кожен параметр членства групи. Наприклад, якщо ви визначили для групи «Відділ розробки». що користувачі цієї групи є членами групи «Розробники». а другий об'єкт, який прив'язаний до дочірнього підрозділу, вказує що група «Відділ тестування» також є членом групи «Розробники». то, в кінцевому рахунку, обидві групи будуть належати до групи «Розробники».

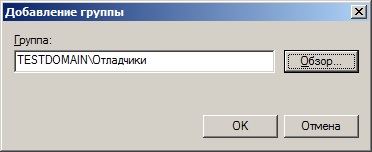

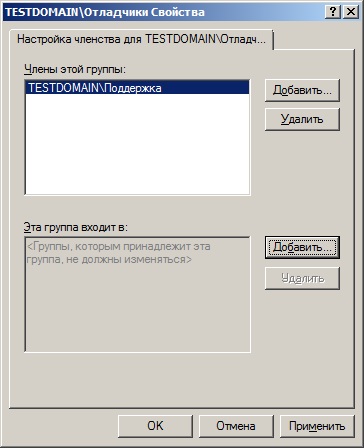

Наприклад, спробуємо налаштувати групу «Відладчики» як обмежену групу, в яку входить група «Підтримка»:

Мал. 1. Діалогове вікно додавання групи

Мал. 2. Діалогове вікно налаштування групи з обмеженим доступом

Системні служби

Вузол «Служби» локальних політик безпеки відповідає за централізоване управління службами ваших клієнтських машин. Для підвищення продуктивності комп'ютерів вашої організації ви можете визначити служби, які будуть запущені автоматично, які потрібно запускати вручну, а також служби, які примусово будуть зупинені. Для того щоб визначити параметри служб, вам потрібно виконати наступні дії:

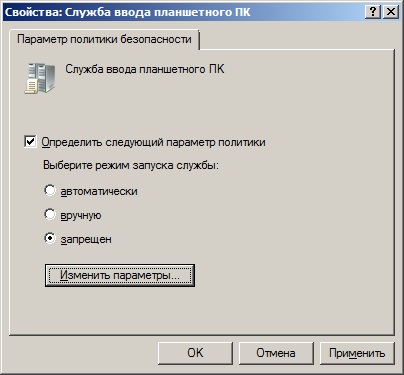

Мал. 3. Область відомостей вузла «Системні служби»

Мал. 4. Діалогове вікно властивостей служби

Мал. 5. Область відомостей після настройки режиму запуску служб

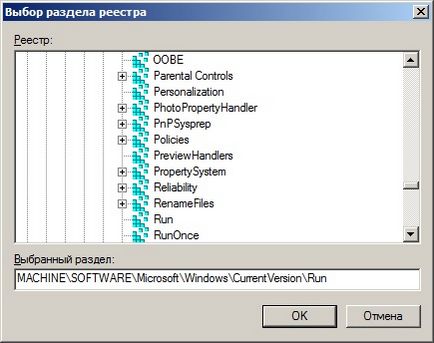

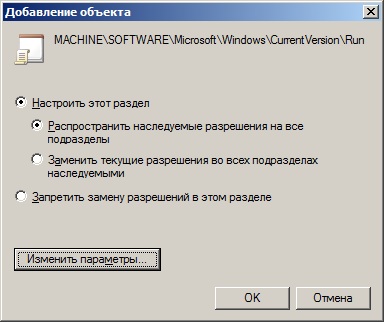

Використовуючи політики з вузла «Реєстр» ви можете визначити права доступу і аудиту для різних розділів системного реєстру комп'ютерів, які вказані в області дії об'єктів групових політик. Налаштування даних політик ідентичні тим налаштувань, які були описані в статті «Робота з оснащенням" Шаблони безпеки »». Наприклад, для того щоб заборонити вашим користувачам змінювати налаштування автозапуску спільно з настройками режиму запуску служб, виконайте наступні дії:

Мал. 6. Діалогове вікно вибору розділу реєстру

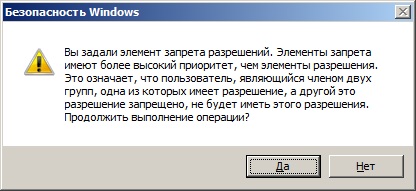

Мал. 7. Попередження про зміну дозволів

Прочитайте його і натисніть на кнопку «Так» для продовження виконання операції.

Мал. 8. Діалогове вікно додавання розділу реєстру

файлова система

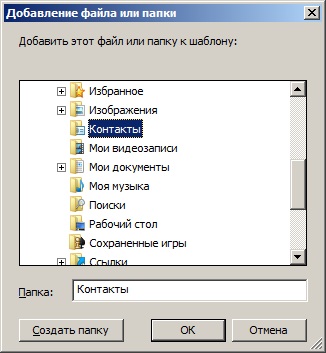

За допомогою цього вузла ви можете налаштувати дозволу доступу користувачам або групам до об'єктів, розташованих на даному комп'ютері. Принцип додавання об'єкта файлової системи повністю ідентичний додаванню дозволів на розділи реєстру за винятком того, що на третьому кроці замість діалогового вікна вибору розділу реєстру вам потрібно буде вказати файл або папку в діалоговому вікні «Додавання файлу або папки». На наступній ілюстрації відображено дане діалогове вікно:

Мал. 10. Діалогове вікно додавання файлу або папки

висновок

У даній статті ви дізналися ще про одних локальних політиках безпеки: політиках груп з обмеженим доступом, які призначені для визначення членів зазначеної групи і членства в групах, про політиків системних служб, використовуючи які ви можете вказати режим запуску служб для своїх клієнтських комп'ютерів. Також були розглянуті політики реєстру, які призначені для вказівки дозволів до певних розділів системного реєстру і політики файлової системи, які потрібні для дозволу доступу користувачам або групам до об'єктів, розташованих на даному комп'ютері. У наступній статті ви дізнаєтеся про налаштування політик провідної мережі.