Служба технічної підтримки повідомляє клієнтів Лабораторії Касперського про те, що в даний момент зросла кількість звернень за фактом зараження робочих станцій і серверів під управлінням операційних систем Windows штамами мережного хробака Net-Worm.Win32.Kido (інші назви: Conficker. Downadup).

- При наявності заражених комп'ютерів в локальній мережі підвищується обсяг мережного трафіку, оскільки з цих комп'ютерів починається мережева атака.

- Помилка активації. Процедура активації завершилася з системною помилкою 2.

- Помилка активації. Неможливо з'єднатися з сервером.

- Помилка активації. Ім'я сервера не може бути дозволено.

Короткий опис сімейства Net-Worm.Win32.Kido

Видалення мережного хробака виробляється за допомогою спеціальної утиліти KK.exe. Операційні системи MS Windows 95 / MS Windows 98 / MS Windows Me не схильні до зараження даним мережевим черв'яком.

З метою запобігання зараженню на всіх робочих станціях і серверах мережі необхідно провести наступний комплекс заходів:

- Встановити патчі, що закривають уразливості MS08-067. MS08-068. MS09-001 (на даних сторінках вам необхідно вибрати операційну систему, яка встановлена на зараженому комп'ютері, завантажити потрібний патч і встановити його).

Відключити автозапуск виконуваних файлів зі знімних носіїв, запустивши утиліту KK.exe з ключем -a:

Для ОС Windows XP / Server: Пуск - Виконати - наберіть команду kk.exe -a - після введення команди натисніть Enter.

Для OC Windows Vista: Пуск - Всі програми - Стандартні - Виконати - наберіть команду kk.exe -a - після введення команди натисніть Enter.

Заблокувати доступ до TCP-портів: 445 і 139 за допомогою мережевого екрану.

Блокувати TCP-порти 445 і 139 необхідно лише на час лікування. Як тільки буде пролікована вся мережа, можна розблокувати ці порти.

Видалення мережного хробака утилітою KK.exe можна виробляти локально на зараженому комп'ютері або централізовано, якщо в мережі розгорнуть комплекс Kaspersky Administration Kit.

Запуск утиліти за допомогою командного рядка. Всі ключі, які можна вказати під час запуску утиліти вказані нижче в таблиці.

- Щоб запустити командний рядок

- Для ОС Windows Vista. Пуск - Всі програми - Стандартні - Виконати - наберіть команду cmd

- Для ОС Windows XP / Server. Пуск - Виконати - наберіть команду cmd

- Для ОС Windows Vista. Пуск - Всі програми - Стандартні - Виконати - наберіть команду cmd

- Щоб здійснити запуск утиліти KK.exe

- Збережіть утиліту KK.exe. наприклад, на диск С.

- Для запуску утиліти необхідно вказати місце розташування утиліти KK.exe. Наприклад, команда для запуску утиліти, збереженої на диску С буде виглядати ось так:

"З: # 92; KK.exe" і натисніть Enter.

- Збережіть утиліту KK.exe. наприклад, на диск С.

Для домашніх користувачів (локальне видалення)

- Скачайте архів KK.zip (поточна версія утиліти -3.4.13) і розпакуйте його в окрему папку на зараженій машині.

Якщо на комп'ютері, на якому запускається утиліта KK.exe. встановлений Agnitum Outpost Firewall. то після закінчення роботи утиліти обов'язково перезавантажте комп'ютер.

Для корпоративних користувачів (централізоване видалення)

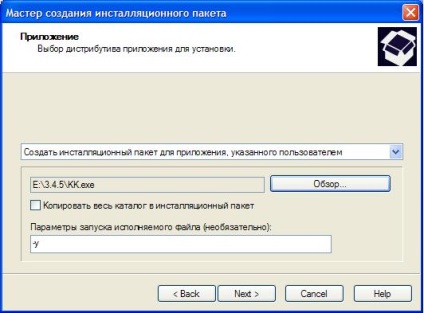

- Скачайте утиліту KK.zip (поточна версія утиліти - 3.4.13) і розпакуйте архів.

В поле Параметри запуску виконуваного файлу вкажіть ключ -y для автоматичного закриття вікна консолі після того, як утиліта відпрацює.

Ви можете запустити утиліту KK.exe на всіх комп'ютерах вашої мережі.

При запуску утиліти через Administration Kit вона запускається з правами користувача SYSTEM. В цьому випадку для неї будуть недоступні всі мережеві диски / загальні папки. Якщо адміністратор повинен, щоб утиліта писала звіти на будь-якої мережевий диск / загальний ресурс, то потрібно запускати утиліту за допомогою команди run as.

Якщо на комп'ютері, на якому запускається утиліта KK.exe. встановлений Agnitum Outpost Firewall. то після закінчення роботи утиліти обов'язково перезавантажте комп'ютер.

У доменній мережі важливо в першу чергу лікувати контролери домену та комп'ютери, на яких залягання користувачі, що входять до групи "Administrators" і "Domain Admins" в домені. В іншому випадку, лікування марно - все комп'ютери, що входять в домен, будуть заражатися кожні 15 хвилин.