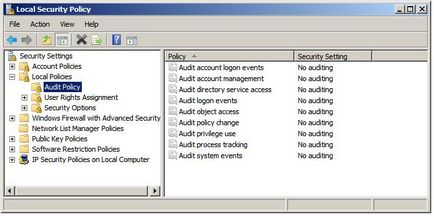

Аудит доступу на файли і папки включається і відключається за допомогою групових політик: доменний політик для домену Active Directory або локальних політик безпеки для окремо розташованих серверів. Щоб включити аудит на окремому сервері, необхідно відкрити консоль управління локальний політик Start -> AllPrograms -> AdministrativeTools -> LocalSecurityPolicy. В консолі локальної політики потрібно розгорнути дерево локальний політик (LocalPolicies) і вибрати елемент AuditPolicy.

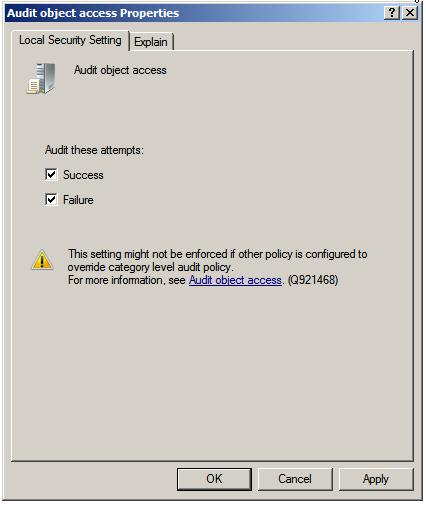

У правій панелі потрібно вибрати елемент AuditObjectAccess і у вікні вказати які типи подій доступу до файлів і папок потрібно фіксувати (успішний / невдалий доступ):

Після вибору необхідної настройки потрібно натиснути OK.

Вибір файлів і папок, доступ до яких буде фіксуватися

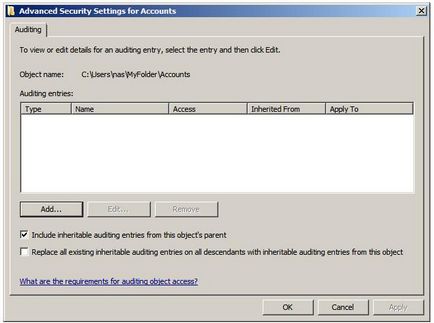

Після того, як активований аудит доступу до файлів і папок, необхідно вибрати конкретні об'єкти файлової системи, аудит доступу до яких буде вестися. Так само як і дозволу NTFS, настройки аудиту за замовчуванням успадковуються на всі дочірні об'єкти (якщо не налаштоване інакше). Точно так же, як при призначенні прав доступу на файли і папки, успадкування налаштувань аудиту може бути включено як для всіх, так і тільки для обраних об'єктів.

Щоб налаштувати аудит для конкретної папки / файлу, необхідно клацнути по ньому правою кнопкою миші і вибрати пункт Властивості (Properties). У вікні властивостей потрібно перейти на вкладку Безпека (Security) і натиснути кнопку Advanced. У вікні розширених налаштувань безпеки (AdvancedSecuritySettings) перейдемо на вкладку Аудит (Auditing). Налаштування аудиту, природно, вимагає прав адміністратора. На даному етапі в вікні аудиту буде відображений список користувачів і груп, для яких включений аудит на даний ресурс:

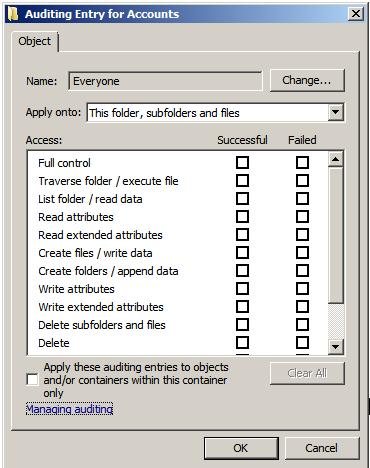

Щоб додати користувачів або групи, доступ яких до даного об'єкта буде фіксуватися, необхідно натиснути кнопку Add ... і вказати імена цих користувачів / груп (або вказати Everyone - для аудиту доступу всіх користувачів):

Далі потрібно вказати конкретні настройки аудиту (такі події, як доступ, запис, видалення, створення файлів і папок і т.д.). Після чого натискаємо OK.

Відразу після застосування даних налаштувань в системному журналі Security (знайти його можна в оснащенні ComputerManagement -> Events Viewer), при кожному доступі до об'єктів, для яких включений аудит, будуть з'являтися відповідні записи.

Порада. Можливо призначити на будь-які події в журналі Windows певні дії, наприклад відправку електронного листа або виконання скрипта. Як це налаштовується описано в статті: Моніторинг та оповіщення про події в журналах Windows

- System

- Logon / Logoff

- Object Access

- Privilege Use

- Detailed Tracking

- Policy Change

- Account Management

- DS Access

- Account Logon

Відключається він відповідно командою:

Після того, як активований аудит доступу до файлів і папок, потрібно вказати конкретні об'єкти які будемо контролювати (у властивостях файлів і папок). Майте на увазі, що за замовчуванням настройки аудиту успадковуються на всі дочірні об'єкти (якщо не вказано інше).

Всі зібрані події можна зберігати в зовнішнє БД для ведення історії. Приклад реалізації системи: Проста система аудиту видалення файлів і папок для Windows Server.

1. Вся інформація про операції з аудируемой об'єктами буде присутній в журналі безпеки. Ім'я конкретного файлу дивіться у властивостях конкретного події. Насправді шукати в ньому без додаткових рухів тіла проблематично.

Ми зазвичай вивантажуємо ці події скриптом, а потім Парс їх на інформацію про потрібному файлі.

2. Хм, цікаве питання - як це зробити вбудованими засобами - не знаю. Мабуть доведеться скрипт ліпити

Дякую за важливе доповнення! Статтю трохи доповнив

Увімкніть аудит тільки подій видалення файлів і папок.

Видаліть файл. Потім в журналі Windows Logs-> Secutiry шукайте подія

Keywords: Audit Success, Task Category: File System, EventID: 4656

містить приблизно такий текст:

A handle to an object was requested.

Subject:

Security ID: serv1 \ winadmin

Account Name: winadmin

Account Domain: serv1

Logon ID: 0x13a659

Object:

Object Server: Security

Object Type: File

Object Name: C: \ Distr \ rest \ New Rich Text Document.rtf

Handle ID: 0xe08

Process Information:

Process ID: 0xbc8

Process Name: C: \ Windows \ explorer.exe

Access Request Information:

Transaction ID:

Accesses: DELETE

SYNCHRONIZE

ReadAttributes

Access Reasons: DELETE: Granted by D: (A; ID; FA ;;; BA)

SYNCHRONIZE: Granted by D: (A; ID; FA ;;; BA)

ReadAttributes: Granted by D: (A; ID; FA ;;; BA)

Access Mask: 0x110080

Privileges Used for Access Check: -

Restricted SID Count: 0

А можна робити аудит цих подій допустимо в mssql?

Якось на Powershell доводилося реалізовувати вивантаження даних з Windows Event Log з декількох комп'ютерів і завантаження інформації в базу MS SQL. До реалізації доступу вже немає, але сенс такий:

командою Powershell Get-EventLog отримуємо потрібні логи, і потім сторонньої функцією (готової функції в POSH немає, але гугл на раз) завантажуємо дані в таблицю MSSQL.