VLAN - Virtual Local Area Network

Сьогодні ми поговоримо про цю корисну річ. Дуже багато про неї чули, але не всі з них представляють, що це таке навіщо воно потрібне.

Мережева топологія - спосіб опису конфігурації мережі, схема розташування і з'єднання мережевих пристроїв.

Фізична топологія - описує реальне розташування і зв'язку між вузлами мережі.

Логічна топологія - описує ходіння сигналу в рамках фізичної топології.

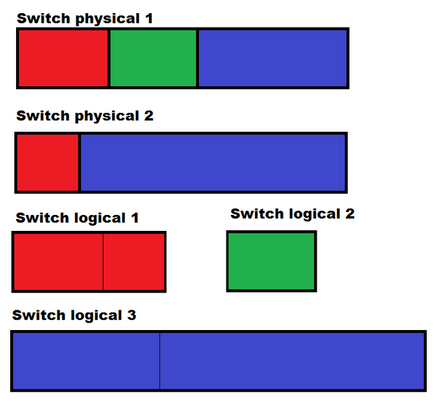

VLAN перекладається як #xAB; віртуальні локальні мережі # xBB ;. Ця штука працює на канальному рівні моделі OSI. Вона дозволяє робити

1) Локальну мережу, фізично складається з декількох залозок (aka комутаторів), але яка бачиться як мережу, в якій одна Багатопортовий залізяка.

2) І навпаки, на одній залізницею можна вмістити кілька мереж так, що вони не будуть бачити один одного. Наче ми попив комутатор на кілька маленьких світчіков.

3) Комбінацію з 1 і 2:

Тобто, ми можемо створювати логічну топологію мережі не залежно від фізичної топології.

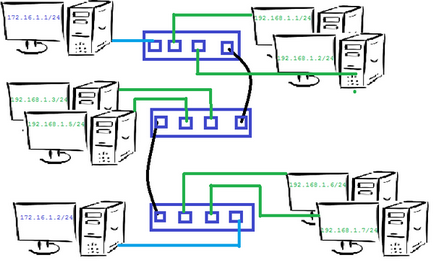

Тут треба відступити трохи вбік. Ніхто не забороняє вам створити кілька локальних мереж без всяких VLAN і комп'ютери з однієї мережі будуть бачити один одного (див. Нижче)

Коли і навіщо це потрібно:

1) Коли ви створюєте 50 локальних мереж на 47 комутаторах, тобто коли ваша мережа починає загинатися під масою широкомовних запитів. Наприклад, як кажуть підручники, мережа гуртожитку. Раджу прочитати про broadcast storm

4) Коли ви хочете розвести всіх цих людей по подсетям. Бухи наліво, юристи прямо, маркетологи направо. Може, їм не варто бачити один одного в цілях безпеки. хто знає?

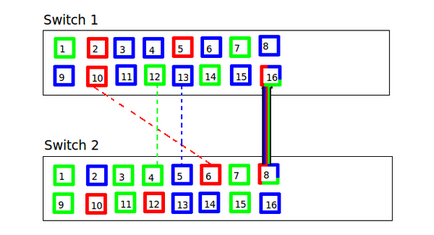

Як все відбувається. на пристрої створюється VLAN, в нього додаються порти, які в цей VLAN входять. Порти бувають тегованих і нетегірованние. Тег - це деяка мітка (число), яка ідентифікує приналежність трафіку до VLAN. Позначати трафік потрібно, коли в одному дроті передається трафік декількох VLAN'ов (див. Малюнок).

VLAN1 - зелений, в нього входять порти 1, 7, 12, 14, 16 на switch1 і порти 1, 3, 4, 7, 8, 9, 11, 15 на switch2.

VLAN2 - синій, в нього входять порти 3, 4, 6, 8, 9, 11, 13, 15, 16 на switch1 і порти 2, 5, 8, 13, 14, 16 на switch2.

VLAN3 - червоний, в нього входять порти 2, 5, 10, 16 на switch1 і порти 6, 8, 10, 12 на switch2.

Можна було б з'єднати свитчи трьома патч-кордами (пунктирні лінії) по одному на кожен VLAN, але не завжди це можливо і здорово (наприклад, коли ваші свитчи розташовані на різних поверхах або коли VLAN'ов багато, а вільних портів мало).

Зараз свитчи з'єднані патч-кордом, який застромлять в 16 порт на першому світче і в 8 порт на другому. Щоб по ньому могли ходити пакети всіх трьох VLAN'ов і не перемішуватися, патч-корд повинен бути застромлять в тегованих порти. Порти 16 на першому і 8 на другому світче - тегованих, кожен з них належить всім трьом VLAN'ам (також говорять і навпаки - три VLAN є в цих портах). На вході в ці порти мітка ставиться (якщо немає), але на виході не знімається.

Порти, помічені одним кольором - нетегірованние, в них немає міток, так як мітки всередині однієї мережі не потрібні. Тобто, мітка на вході в порт знімається (якщо є) і на виході не ставиться.

Звичайні комп'ютери користувачів встромлені в одноколірні порти і знати не знають про всю цю муть - всім керує комутатор (дбайливо ставить мітки, якщо трафік треба запхнути в триколірний провід і знімає мітки, якщо треба віддати дані комп'ютера - щоб бідолаха не мучився). Linux вміє розуміти VLAN'и (за вашим бажанням), деякі мережевої з правильними дровами під виндой теж. Але за умовчанням все віддається комутатора.

І ось у вас кілька VLAN'ов, всі щасливі, але один одного мережі зовсім не бачать. А треба. Щоб налаштувати між ними маршрутизацію, потрібен (тссс!) Маршрутизатор. Ну або хоча б L3-switch.

Пара посилань з красивими картинками від cisco: раз і два.

На прохання трудящих передплатників кілька команд:

VLAN на компі з Debian:

Можна налаштовувати за допомогою vconfig або за допомогою ip link.

Створити VLAN на інтерфейсі eth0. Ім'я VLAN'a - eth0.80, воно по-Бажано, щоб було саме в такому форматі: інтерфейс.тег, ну і тег тут 80, вже зрозуміло:

# Ip link add link eth0 name eth0.80 type vlan id 80

# Ifconfig eth0.80 up

# Ip a a 172.16.1.1/24 dev eth0.80

Створити VLAN з назвою 45 і тегом 45:

# Create vlan 45 tag 45

Додати нетегірованние порти з 8 по 11:

# Config vlan 45 add untagged 8-11

Додати тегованих порт 14:

# Config vlan 45 add tagged 14

Видалити 10 порт з VLAN:

# Config vlan 45 delete 10

Подивитися інформацію про VLAN:

У Cisco тегованих порти називаються транкових (trunk), а нетегірованние native. Попередження: vlan 1 зайнятий під native vlan. Також на комутаторах cisco є interface vlan1, який є інтерфейсом управління - на нього призначаєте IP, щоб заходити на свічі по мережі

Додати тегованих порти:

# Config vlan2 add tagged 2,25

Змінити щось з VLAN'ом:

# Ip address 10.1.2.1 255.255.255.0

Щоб перевести порт в тегованих режим:

# Switchport trunk encapsulation dot1q

# Swichport mode trunk

Дозволити VLAN'и 1 і 2:

# Switchport trunk allowed vlan 1,2

Включення нетегірованного VLAN'а:

# Switchport trunk native vlan 1

Режим за замовчуванням. в цьому порту не може бути тегованих пакетів:

# Switcport access vlan 1

В рамках cisco ще корисно ознайомитися з протоколом VTP.

Ну і наостанок: не варто наслухавшись ціскокурсов або начитавшись статей пиляти свою мережу на VLAN'и, якщо ви не розумієте, навіщо вам це треба. Якщо у вас в широкомовному домені пару сотень пристроїв і все в одній мережі, то не варто морочитися (це моя особиста думка).